Liste de partage de Grorico

Liste de partage de Grorico

Au début, j’ai rien compris du tout à cette histoire… 7 clés distribuées à des gens en Grande Bretagne, Etats Unis, Burkina Faso, Trinidad et Tobago, Canada, Chine, et en République Tchèque par l’ICANN pour je cite « rebooter Internet » ! Hmmm… ça fait vachement science fiction ça rebooter l’internet… Enfin, sauf pour ma mère qui te dira que Internet reboot à chaque fois qu’elle passe l’aspirateur derrière la freebox, donc que c’est parfaitement crédible. Arf !

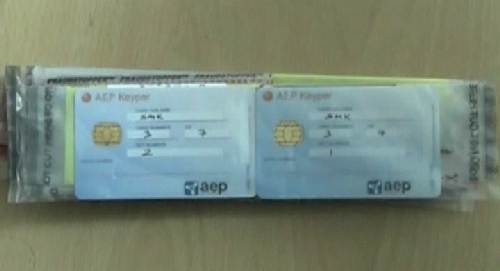

J’ai donc cherché à en savoir un peu plus sur ces cartes qui ont été distribuées à travers le monde.

L’idée de départ selon ce que j’ai pu lire, c’est qu’en cas d’invasion alien ou de cyber-guerre mondiale (ou simple hack malveillant), le DNSSEC (système qui gère la sécurité des DNS en les signant pour être certain de leur véracité) pourrait être compromis ou endommagé et ainsi permettre à des crackers malveillants de faire pointer nos URL de tous les jours vers d’autres serveurs potentiellement dangereux. Imaginez aller sur Voila.fr dès que vous tapez Google.com et vous apercevez l’ampleur du cauchemar. Ou pire, qu’à chaque fois que vous entrez votre n° de carte bleue sur un site sécurisé pour de vrai, toutes vos infos bancaires sont transmises à un « tiers de confiance » au fin fond de la Russie… Brrrr.

On avait vu le cas théorique il y a quelques mois maintenant avec cette découverte par Dan Kaminsky d’une faille qui aurait permis de faire du DNS poisoning sur n’importe quel serveur DNS. La faille avait d’ailleurs été corrigée dans le plus grand secret au bout de 8 mois de boulot.

Pour éviter que les serveurs racines ROOT ne sombrent trop longtemps dans ce côté obscur en cas de pépin, les cartes distribuées contiennent les morceaux chiffrés d’une clé qui permettra de se logger sur la zone DNS racine et réinitialiser le bouzin (la zone source) pour que tout refonctionne comme avant (et corriger les bugs). [Edit : suite à la lecture de cet article, je tiens à préciser en fait, que des backups existent, que tout est chiffré et peut être restauré mais si le QG de l'ICANN est détruit par une bombe atomique et que la clé privée disparait en fumée, la seule copie restante connue sera celle des 7 pépères avec leurs cartes].

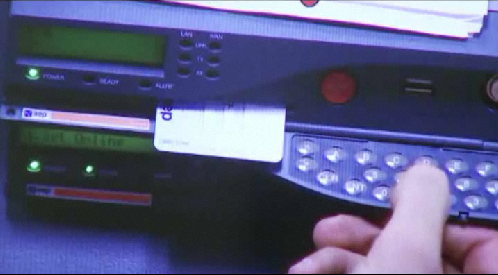

C’est un peu comme avoir la clé du bureau personnel du grand architecte de Matrix. Quoiqu’il en soit, si ce cas de figure se présente, au minimum 5 de ces 7 personnes devront prendre l’avion et se rendre au coeur de l’ICANN (ou ailleurs) pour tapoter sur cette machine et faire un gros reset/remise en place des DNS Root !

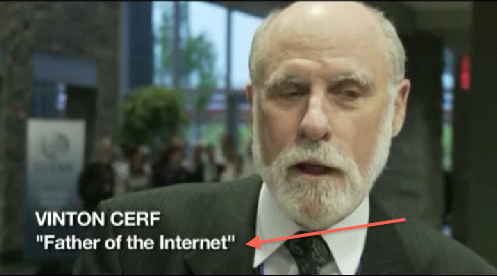

On connait déjà l’identité de 2 personnes sur 7 : Dan Kaminsky dont je vous parlais à l’instant et Paul Kane de l’Université de Bath. On connait la tronche de la machine et le type de carte à puce. Quelques hackers freelance faisant équipe à quelques anciens de la CIA (pour débusquer et dezinguer les mecs) et hop, on tient un super scénario de liquidation totale pour hollywood. Au final, je pense que cette opération est surtout là pour promouvoir leur outil de signature de DNS de l’ICANN et on peut souhaiter que personne n’ai jamais à se servir de ces cartes.

Ps : Papa, c’est toi ?

[Source et plus d'infos dans cette vidéo et photo]

Que penser d’un monde où vos activités sont surveillées en permanence afin non seulement d’ «assurer la protection» des citoyens mais également pour donner sa pleine dimension à une nouvelle forme de marketing, qui permettra de mieux vous cibler ?

Un éditorial de Toby Considine chez Automated Buildings, une revue spécialisée dans la domotique et portée sur l’internet des objets, laisse à penser que tout cela est loin d’être de la science fiction. Son titre est cinglant : «L’énergie intelligente et la fin de la vie privée». Sa conclusion est une forme d’avertissement : les données d’usage des machines qui constitueront l’internet des objets seront le prochain champ de bataille de la vie privée.

Car avec l’arrivée prochaine de l’internet des objets, ce qui s’apprête à changer, c’est la quantité impressionnante de données et surtout de machines qui les produisent, qui ne demandent qu’à être surveillées.

Les coûts pour enregistrer et archiver ces données ne cessent de diminuer, ce qui ne fait que précipiter l’arrivée inéluctable d’une société de la surveillance plus efficace, dont peu d’entre nous mesurent l’ampleur et les conséquences.

Au cœur de l’argumentation développée par Considine, repose le nœud du problème posé par la technologie :

«Sans vie privée, le contrat social est changé. La tolérance zéro, combinée à la fin de la vie privée, ôte tout droit civique au citoyen. Le PDG de Google a récemment annoncé que «La vie privée est morte, il faut vous y faire», et d’un autre coté, la cour suprême Allemande a ordonné l’effacement rapide de toutes les données relatives aux tours qui transmettent les signaux hertzien des particuliers : le trafic web, les SMS, et autres ‘données personnelles’. La bataille pour la vie privée est déjà engagée, et plus les gens en seront conscients, plus ils s’en soucieront»

Le marketing de la surveillance

Parmi les nouveaux acteurs de la société panoptique numérique : le marketing de surveillance, qui en saura plus que vous sur votre propre personne. Bienvenue dans un monde où la vie privée ne sera qu’un lointain souvenir, au même titre que les moines copistes et les CD audios.

Les casinos de Las Vegas ont été les premiers a adopter un marketing basé sur la surveillance continue de leur clientèle. D’abord utilisé pour lutter contre la criminalité, l’omniprésence de la surveillance dans les casinos a fini par impacter l’ensemble du business, jusqu’à transformer en profondeur son marketing et son CRM. Wal-Mart, le géant de la distribution Américain, est également soupçonné de faire de même au sein de ses data centers secrets du Missouri et de l’Arkansas.

Cette nouvelle approche du marketing consiste à surveiller vos comportements pour optimiser votre profitabilité.

Mais là où la surveillance se limitait à un supermarché ou une salle de jeux, les données utilisées pour mieux vous cibler pourraient demain provenir d’une multitude d’autres sources.

La face sombre de l’écologie

Avec la technologie dite de smart grid, destinée à optimiser la consommation d’énergie dans les foyers, et présentée de façon quasi exclusive comme une avancée au nom de l’écologie, vient également une potentielle brèche dans la vie privée des foyers équipés. Toutes les données relatives aux usages que vous faites d’une multitude d’appareils électriques au sein de votre maison seront désormais stockées, archivées et analysées, et si personne n’y prend garde, revendues à des fins de marketing ou utilisées par les états à des fin de surveillance.

Les appareillages liés aux smart grids ayant de bonnes chances de ne pas appartenir aux utilisateurs (tout comme le compteur EDF qui se trouve chez vous ne vous appartient pas), le problème de la propriété des données qu’ils génèrent est pour le moins complexe, et au vu de la compréhension approximative qu’a le législateur de la technologie, on peut parier sur l’application à l’aveugle d’une loi existante (et dans ce cas il faudra tabler sur le fait d’avoir de la chance), ou sur l’obtention d’un régime favorable au entreprises par le biais de la pression de leurs lobbies, mais également du fait de la coupable ignorance des ces enjeux dans l’opinion publique.

L’internet des objets pose ainsi une multitude de problématiques du même ordre, où l’on s’aperçoit que si l’on n’y prend garde, votre intérieur, demain, sera plus redoutable encore qu’une caméra de surveillance installée dans votre chambre à coucher et reliée directement aux services marketing de France et de Navarre ainsi, en cas de dérive du régime, qu’au ministère de l’intérieur.

Des combinaisons technologiques qui forment les barreaux d’une société panoptique du numérique

Au cotés de l’internet des objets, une foules d’autres technologies se préparent à alimenter le marketing de surveillance (ou la société de surveillance, la fin justifiant, la plupart du temps, les moyens).

Serez-vous conscients, demain, que votre frigo signalera en temps réel à votre supermarché le menu de votre petit déjeuner ? Parano ? Pas si sûr…

Avec l’arrivée prochaine des puces RFID et des frigidaires intelligents (la marotte de Richard McMannus, le fondateur de RWW), c’est bel et bien ce qui nous attend d’ici une décennie à peine.

Le Centre pour la démocratie et la technologie a récemment publié une étude sur la combinaison de la reconnaissance faciale et des senseur RFID qui permettront bientôt de vous identifier et de communiquer avec vous d’une façon proprement révolutionnaire (et personnalisée), pour le plus grand profit des annonceurs. Un scénario que l’on retrouve dans beaucoup de films de science fiction, mais qui est, c’est important de le noter, sur le point de voir le jour.

Plus sombre, la combinaison des technologies de reconnaissance faciale, de reconnaissance sémantique de l’image (comme celle présentée par Quaero/Exalead/Dassault récemment), ainsi qu’une multitudes d’autres composants technologiques déjà sur le marché, promet de révolutionner la vidéo surveillance.

Plutôt que de se reposer sur les cerveaux d’une équipe de vigiles occupée à scruter toute la journée des moniteurs, l’ensemble des données issus d’un réseau de caméras de surveillance pourra dès demain être transformé en données personnelles, stockées et archivées, relatant vos moindres faits et gestes à partir du moment où ceux-ci ont été fait sur la voie publique, et dans le champs d’une caméra, bien sûr.

Combinées aux données issues de l’internet des objets, l’avenir que tracent ces assemblages technologiques est des plus lugubres.

De quoi réfléchir de façon un peu plus posée sur les récentes loi relative à ce qu’il serait convenu d’appeler pudiquement «vidéo protection», et réaliser que plus que jamais, c’est bien de surveillance et de données personnelles dont il s’agit, alors que la CNIL censé protéger des abus a – curieux hasard – été exclue du champs de la vidéosurveillace dans la loi Loppsi.

Cette nouvelle forme de surveillance, combinée à l’abandon de l’anonymat sur internet, prôné par les politiciens les plus radicaux, pourrait projeter en quelques années des pays naguères démocratiques dans un monde issu des pires cauchemars Orwelliens.

Le Deep Packet Inspection a, lui aussi, cette ambivalence en terme d’usages potentiels. A l’origine conçu à des fins marketing, et rejeté en son temps par la Commission Européenne, cette technologie pourrait refaire surface et permettre une surveillance extrême du réseau, notamment en ce qui concerne le partage de contenus copyrightés, où, combiné à la tolérance zéro, les droits des internautes et leur liberté d’expression se verraient, là aussi, anéantis.

Bref, entre l’internet des objets dont la production de données personnelles deviendra vite incontrôlable, et l’internet tout court dont beaucoup aimeraient renforcer la surveillance, la vie privée n’a plus beaucoup de temps à vivre si l’opinion publique ne réagit pas au plus vite.

La pression de l’opinion publique

Apprendre à préserver sa vie privée au milieu de l’internet des objets à venir sera bien plus difficile encore que sur le web, c’est dire. Pourtant, le parlement Européen s’est saisi du sujet et semble avancer dans la bonne direction, quitte, une fois de plus, à être en contradiction avec les gouvernement locaux, dont certains comme la France sont d’ardent partisans de la société de surveillance.

Comme le démontre brillamment Toby Considine, si la vie privée disparait dans un pays dont le gouvernement prône la tolérance zéro, les droits civiques disparaitront également. Les libertés numériques risquent fort, si on ne s’y intéresse pas plus dans l’opinion publique, de rapidement devenir le dernier rempart des libertés tout court.

(images CC-by de Kriss, duncan et Julian Turner ainsi que ©Mirror.co.uk)

L’International Computer Science Institute (ICSI), une organisation sans but lucratif rattachée à l’université de Berkeley en Californie, devrait publier sous peu ses derniers travaux concernant le «cybercasing», un terme utilisé par les chercheurs pour désigner la façon dont les textes, photos et vidéos contenant des données de géolocalisation peuvent être utilisées à des fins criminelles.

En utilisant des sites tes que Craigslist, Twitter et Youtube, les chercheurs ont été en mesure de croiser des informations contenus dans des contenus accessibles à tous en ligne pour déterminer avec précision l’adresse postale de victimes potentielles, dont celles d’individus ayant publié leurs contenus de façon anonyme. L’expérience n’a pas duré des semaines, ni même quelques jours ou quelques heures, les adresses ont toutes été obtenues avec une précision redoutable en quelques minutes.

Les consommateurs ne réalisent pas à quel point il est facile de les localiser

La première étude de l’ISCU, «Cybercasing the Joint: On the Privacy Implications of Geotagging», écrite par Gerald Friedland et Robin Sommer, a été publiée en mai dernier et sera présentée en aout au workshop de l’USNIX dans le cadre d’une thématique dédiée aux sujets brulants concernant la sécurité.

L’étude passe en revue la rapide popularisation des services en ligne utilisant la géolocalisation, liée à l’explosion du marché des smartphones. Les objets numériques nomades d’aujourd’hui font un usage intensif des systèmes GPS embarqués ou de la triangulation par WiFi pour ajouter des données de géolocalisation aux contenus qu’ils aident à produire et à diffuser, que ce soit un statut sur Twitter, une photo placée sur Flickr ou une vidéo envoyée sur YouTube.

Le problème central avec ce type d’application, selon les chercheurs, repose sur le fait que la plupart des utilisateurs ne sont pas conscients que de telles informations sont partagées, en particulier auprès d’un public aussi large, voir du monde entier. L’iPhone, par exemple, inclue une geolocalisation parfois supérieure en précision à ce qu’un GPS ordinaire est en mesure de faire, à toutes les photos qu’il prend, préviennent les scientifiques, une précision qui peut même être de l’ordre du mètre quand les conditions sont favorables, révélant ainsi l’adresse postale d’une photographie prise en intérieure.

Mais le fait de publier sur le web des données géolocalisées aussi précises dans des textes, des photos et des vidéos partagées n’est qu’une partie du problème. La disponibilité auprès du grand public d’outils de recherche dédiés à la géolocalisation est tout aussi troublant. Il est aisé pour quiconque désormais de lancer des recherches de façon automatisées pouvant mener à une fuite de données personnelles, et faisant planer un réel risque en matière de vie privée. Qui plus est, des services comme Google Street View et d’autres «cartes annotées» aident à simplifier le travail en permettant de croiser les données issues de différentes ressources.

A titre d’exemple, lors de l’enquête que nous avions effectué concernant les pseudo-islamistes sur Facebook, c’est à partir d’une vidéo publiée sur Youtube – et se voulant anonyme – du chef de l’un de ces groupes islamistes, que nous avions pu le localiser à Oakland, avec une précision telle que nous avions pu obtenir son adresse postale précise en utilisant Google Street View, et du coup, son identité à l’aide d’un simple annuaire, puis à travers d’autres outils, celle de son associée, de ses entreprises, ainsi qu’une multitude de détails sur sa vie privée nous permettant d’affirmer que son mode de vie était en telle contradiction avec l’islam radical qu’il prêchait qu’il ne pouvait s’agir que d’une opération d’intox, ce qui fut confirmé par la suite.

En d’autres termes, le fait que des données géolocalisées soient disponibles en ligne n’est que la partie émergée de l’iceberg, sous la surface, il existe une multitude d’outils qui permettent de les analyser avec une précision redoutable.

Des exemples de Cybercasing via Craiglist, Twitter et Youtube

Pour démontrer à quel point il est facile de déterminer l’adresse postale d’un inconnu, Friedland et Sommer ont commencé par une visite sur Graigslist, un site de petites annonces très populaire aux Etats-Unis. Ils y ont trouvé des photos geotaggées qu’ils ont comparé à l’aide de Google Street View, ce qui leur a permit de déterminer l’adresse postale de celui qui avait publié l’annonce. Plus utile encore, dans le cas d’une utilisation criminelle de tels outils, la mention au sein de l’annonce d’horaires durant lesquels le vendeur préférait qu’on l’appelle, révélant les heures auxquelles sont domicile avait toutes les chances d’être inoccupé.

Dans d’autres démonstrations, les chercheurs sont partis de Twitter, qui permet à ceux qui l’utilisent depuis un mobile de geotagger leurs tweets. Des applications tierces utilisées couramment en conjonction avec Twitter, comme Twitpic, qui permet d’y publier des photos, publient également des données de géolocalisation. Un simple plugin Firefox appelé Exif Viewer permet en un clic droit sur l’image de révéler la localisation précise de l’endroit d’où a été emis le tweet, placé sur une carte (au cas où vous souhaiteriez vous y rendre).

Une troisième expérience, probablement la plus perturbante, a montré combien il était facile d’automatiser ce type d’atteinte à la vie privée. Alors que les expérimentations précédentes révèlent l’emplacement des utilisateurs en quelques minutes, la tâche reste manuelle. Pour Youtube, cependant, les chercheurs ont écrit un script très simple qui reconnait automatiquement les vidéos tournées à une certaine distance d’un emplacement initial, en l’occurrence, celle du domicile d’une victime potentielle. Une distance «de vacances», selon leur terminologie, a été fixée à 100km (pour la distinguer d’une distance de trajet domicile-lieu de travail). Le script a ainsi trouvé 106 correspondances révélant qui était en vacances dans une zone de test à Berkeley. En regardant de près les résultats affichés par le script, les chercheurs ont trouvé, entre autre, la vidéo d’une personne qui était clairement dans les Caraïbes avec sa famille, pointant ainsi un domicile inoccupé, cible idéale pour un cambriolage.

Un problème qui va bien au delà des usages criminels

Pour aller au delà du « cybercasing », qui se focalise exclusivement sur les usages à des fins criminelles de la géolocalisation, il convient de pointer de potentiels usages qu’il serait bon d’appréhender au plus vite si l’on veut pouvoir les aborder avec un minimum de sérénité.

Dans un cadre familial, le téléphone mobile est déjà largement utilisé pour géolocaliser les enfants, et là encore, il s’agit pour l’instant (sauf dans le cas de certaines technologies dédiées et encore peu répandues), d’une procédure manuelle, reposant la plupart du temps sur l’appel d’un parent inquiet et le fait que l’adolescent, à l’autre bout du fil, ne mentira pas quant à son emplacement. Cela pourrait changer rapidement. Des logiciels espions permettent dès à présent de placer sur une téléphone mobile un pisteur, qui peut potentiellement rapporter en temps réel l’emplacement du téléphone (et par extension de son usager), ainsi que d’en stoker un historique à des fins de consultations ultérieures par des parents devenus surveillants.

Une atteinte à la vie privée des adolescents qui pourrait avoir des impacts non négligeables, la maitrise du mensonge étant – si l’on s’en réfère à Piaget -, une phase critique dans le développement de la personnalité. La panoptique virtuelle pourrait avoir des conséquences qu’il serait bon d’étudier avec sérieux auprès de spécialistes de la psychologie de l’enfant avant de se retrouver devant le fait accomplit.

Dans le monde du travail, où il est courant de voir les employeurs fournir à leurs salariés un équipement mobile de type smartphone, on pourrait également assister à de grave dérives, d’autant que la géolocalisation n’est pas ici une nouveauté, elle est utilisé dans les transports routiers, par exemple, depuis très longtemps, pour pister et surveiller, et optimiser le travail des employés. Mais la généralisation du géo-monitoring à une large part du salariat pourrait, là aussi, poser des problèmes qu’il serait bon de traiter de façon préventive, le corpus législatif n’étant pas forcément adapté a cette nouvelle donne technologique.

Quelles solutions peut-on imaginer ?

Le but de l’étude n’est pas de proposer des solutions à ce nouveau problème apporté par l’ère du numérique, mais de permettre au plus grand nombre de saisir l’ampleur du problème. A l’heure où le législateur se focalise sur Google Street View, il est bon d’apporter des éléments de réflexion qui pourraient permettre au moins obtus d’entre eux de réaliser que le problème va bien au delà de Google et que la mise au pilori systématique d’un bouc émissaire du numérique n’aura comme effet que de laisser le problème prospérer. Street View n’est que l’arbre qui cache la forêt, c’est un écosystème tout entier qui est en train de prendre place autour de la géolocalisation, un écosystème qui pourrait par ailleurs parfaitement se passer de Google si celui-ci était poussé à s’en retirer.

La régulation d’un écosystème aussi complexe ne sera pas chose aisée, mais elle s’avère indispensable, et demandera une étroite collaboration entre chercheurs, experts, et législateurs, faute de quoi elle sera inefficace, au mieux, et attentatoire aux libertés numériques, au pire.

L’obligation de faire mention et de permettre un opt-out lors de la transmission de données geolocalisées est une piste à étudier, ainsi que celle d’une possibilité laissée à l’utilisateur de maitriser la précision de la geolocalisation qu’il publie. Il y a, d’un point de vue technique, probablement beaucoup de choses à implémenter au niveau même des APIs, mais dans l’immédiat, la seule chose qu’il soit possible de faire est de sensibiliser le plus grand nombre à ces enjeux, en prenant soin de préciser qu’un mouvement conservateur consistant à interdire tout simplement la géolocalisation serait un frein considérable à l’économie numérique liée à l’internet mobile, dont la plupart des experts s’accordent à dire que son potentiel est plus grand encore que celui apporté par le web depuis une quinzaine d’années.

Dans l’immédiat, et à moins de maitriser l’outil technologique que vous avez dans les mains (ce que très peu de gens sont en mesure de faire et que beaucoup s’imaginent être en mesure d’effectuer), il est prudent de ne pas publier ses photos de vacances à partir de votre lieu de villégiature, et d’attendre patiemment votre retour pour les partager avec vos amis. L’alternative consiste à maitriser l’outil, mais si ce billet vous a appris quoi que ce soit que vous ignoriez jusqu’ici, c’est que vous en êtes loin.

(image d’ouverture CC de Artpjm et dessin de Catherine Créhange, alias @undessinparjour,

en CC de Emmanuel Gadenne)

si vous connaissez l’auteur du dessin, merci de nous le préciser

Cet article fera l’objet d’un débat télévisé sur Techtoc.tv, si vous souhaitez participer au processus collaboratif de mise au point de l’émission et intervenir dans les débats à venir, vous pouvez vous inscrire sur le site de Techtoc.tv.

Gulf of Mexico - Florida - Tropical Storm Bonnie - North Dakota - Earth Sciences

Gulf of Mexico - Florida - Tropical Storm Bonnie - North Dakota - Earth Sciences

Facebook – et les réseaux sociaux par élargissement – ont largement prouvé au cours de la dernière décennie qu’ils avaient une prise sans cesse croissante sur nos existences. Au-delà des traditionnels relous ressurgis du passé qui se révèlent être parfois de putains de casse-couilles, les implications massives sur le réel peuvent être surprenantes. Les Anglais – jamais les derniers en matière d’évolutions sociales foireuses – ont ainsi pu constater un étonnant retour des cas de syphilis directement imputables à des actes de fornication post-drague facebookienne ou s’insurger contre le mec qui vendait de l’alcool à domicile à des mineurs via un truc aussi con que sa page de profil.

Mais à une échelle plus globale, Facebook s’est surtout révélé être un fantastique facteur de foutage de merde dans les mariages. C’est l’histoire d’une femme qui retrouve son premier amant de jeunesse, se prend à croire qu’elle a de nouveau seize ans et finit irrémédiablement par foutre en l’air son couple, sous prétexte d’avoir retrouvé des sensations de séduction et de baise vestiges de l’époque où ses seins ne tombaient pas encore jusqu’au nombril. Pourtant, au-delà de tout le pognon inespéré pour les avocats spécialisés en droit de la famille, les réseaux sociaux pourraient surtout préfigurer une refonte d’une partie de nos normes sociales à une vitesse telle que vous ne vous étiez même pas rendu compte qu’on est déjà en plein dedans.

Les anti et les pro

C’est une évidence Facebook divise. D’un côté, on trouve les gens heureux. Ceux-là prennent un pied infini en passant quotidiennement des heures à stalker les profils de leurs amis, à jouer à des jeux débiles, à partager des vidéos insipides et à pourrir le mur de leurs amis virtuels avec des cadeaux virtuels minables – « Gisèle t’a offert la rose de l’amour » – et des quizz effarants de connerie – « Kevin est une suceuse de bite. Et toi quelle salope es-tu ? ». Et puis de l’autre côté, on a les grincheux. Souvent eux-mêmes inscrits sur la plateforme américaine, ils s’insurgent régulièrement contre les saillies de Mark Zuckerberg, son patron, qui nous explique tous les trois mois que la privacité est un concept obsolète, et que la tendance est désormais à la transparence. De manière récurrente, des groupes dissidents, des énamourés de la vie privée, se soulèvent et tapent sur trois casseroles pour faire un peu de bruit et nous notifier qu’ils s’apprêtent à quitter Facebook.

En guise de réponse, les autres utilisateurs les observent gesticuler, considèrent la possibilité de quitter le réseau une demi-seconde puis leur adressent souvent un regard plein de compassion feinte, un de ces regard qui en disent long sur l’emprise que les réseaux sociaux ont tissé sur leurs vies. Facebook est devenu une métaphore numérique du syndrome de Stockholm. Le site matérialise une prison sans barreau, Mark Zuckerberg un geôlier et les utilisateurs des prisonniers de plein gré.

Comme le rappelait un récent article du New Scientist, cette addiction – puisqu’il s’agit bien de cela – trouve une vraie forme de justification dans la théorie de « la force des liens faibles » (The strenght of weak ties) développée en 1973 par le sociologue américain Mark Granovetter. Pour Granovetter, les liens faibles sont en fait tous ces individus qui nous permettent d’atteindre des sphère d’influence auxquelles on n’aurait pas accès par le biais de nos liens forts, à savoir famille ou amis proches par exemple. En 1973, Granovetter soulignait déjà qu’un nombre important d’individus trouvaient leur boulot grâce à des informations communiquées justement par ces liens faibles. Le sociologue américain émettait l’hypothèse qu’un tel phénomène était probablement dû au fait que si ces amis d’amis n’étaient pas exactement comme vous – pour des raisons sociales, professionnelles ou sphériques – ils étaient toutefois sans doute suffisamment proches en matières d’intérêts personnels ou d’entourage social pour avoir une influence positive sur votre existence.

Centralisation des contacts en un sanctuaire numérique

Mais revenons-en à notre époque. Intrinsèquement, les choses ont sans doute assez peu changé, et on vit globalement dans une société où chacun est suffisamment malin pour vouloir ce qu’il considère être un bon job et suffisamment crevard pour tout mettre en œuvre pour l’obtenir. Mais là où la situation a évolué, c’est que le nombre de liens faibles dont chacun dispose a considérablement augmenté, grâce aux réseaux sociaux et Facebook en particulier. L’émergence de tels outils de concentration de nos contacts nous a concrètement permis de centraliser la grande majorité de nos contacts en un sanctuaire numérique. En résumé, on s’est tous créé un putain de réseau. Dès lors, l’importance et le rôle primordial des liens faibles dans notre fonctionnement en tant qu’individu moderne sont plus forts que jamais.

De par le fonctionnement des réseaux sociaux, les barrières pour demander un conseil ou un service sont plus faibles que jamais. Autre donnée intéressante, la multiplication des statuts permet également d’accéder à une information à laquelle l’individu ne serait pas forcément parvenu dans sa sphère de référence. Pour peu qu’on ait les dents qui rayent le plancher, l’intérêt d’ajouter les potes de ses potes rencontrés à l’occasion prend tout son sens. Même chose avec les meufs qu’on baise un soir d’ivresse. Au-delà de la possibilité de tirer un coup de nouveau, son implication dans son métier de chef de pub à Paris sera peut-être la clé qui permettra un jour d’en finir avec cet emploi d’éleveur de tortues dans le Finistère. S’il existe encore une relative nécessité d’entretenir des contacts physiques, l’impact du numérique atteint donc des proportions jusque-là difficilement envisageables.

Ma génération est encore entre deux eaux, mais la suivante ?

À en croire, Judith Donath, une chercheuse du Centre Berkman pour l’Internet et la Société de l’Université d’Harvard, l’explosion du nombre de liens faibles dans notre entourage pourrait entraîner de profondes conséquences sur nos structures sociales. Selon elle, la taille des groupes sociaux traditionnels était logiquement limitée par le manque de temps pour créer et entretenir une communauté fiable et de confiance. Jusque-là rien de nouveau, c’est peu ou prou ce que le sociologue britannique Robin Dunbar avait évalué au début des années 1990 lorsqu’il avait émis la règle du nombre de Dunbar, selon laquelle il est quasiment impossible pour un individu de maintenir des relations sociales stables avec un nombre d’individus supérieurs à environ 150. Pourtant, pour Judith Donath, les réseaux sociaux ont précisément changé ce dernier point et nous permettent de nous construire un supernet (super-réseau) aux contacts très facilement accessibles et surtout plus gros qu’on aurait jamais pu l’imaginer. Plus rien d’étonnant dès lors à voir des clampins avec 500 ou 1000 potes sur Facebook. Plus aucune barrière, non plus pour rentrer en contact avec un membre du réseau via un message à l’arrache.

Indéniablement, que les râleurs le veulent ou non, les normes sociales évoluent et petit à petit, les différents groupes sociaux fusionnent. Famille, amis, collègues de travail, potes de potes ou conquête d’un soir prennent subrepticement une place équivalente dans notre espace numérique vital. Si l’un clame son amour pour le porn allemand amateur sur sa page Facebook, sans mettre de barrière de privacité particulière, l’autre finira sans doute au détour d’une série de clics par le savoir. Si ma génération est encore entre deux eaux, parfois suffisamment méfiante pour protéger encore un tant soit peu sa vie privée, il n’est pas absolument pas dit qu’il en soit de même pour la suivante, d’autant plus si cette tête d’ampoule de Zuckerberg dit vrai.

Mais surtout, la volonté de se constituer un « super-réseau » qu’il sera bien utile de presser à l’heure de trouver un appart, un job ou une nouvelle bouche pour se faire sucer devraient en toute logique devenir la norme. Dès lors, les individus avec le plus de « potes » dans leur réseau devraient logiquement devenir les individus les plus attractifs, non plus pour des raisons liées à l’exemplarité de leur travail ou la sympathie qu’ils inspirent mais bien en raison de l’intérêt potentiel d’avoir à son tour de tels lascars dans son propre réseau. On basculera alors peut-être dans une société plus pathétique que jamais dans laquelle la notion d’amitié sera rationalisée. L’information circulera mieux que jamais et l’humanité baignera sans doute plus dans un bouillon de culture mais aussi de vanité permanent. Le fix d’héroïne n’aura pas disparu mais le réseau social, lui, sera sans doute devenu une drogue nécessaire à notre bien-être.

—

Billet initialement publié sur Abstrait ≠ Concret ; image CC Flickr luc legay