Liste de partage de Grorico

Liste de partage de Grorico

Google Chrome OS, l'alternative Google à Androïd pour les écrans non tactiles n'est toujours pas là, un an et demi après l'annonce de son arrivée prochaine. Cela n'empêche pas Frédéric Cavazza de faire le point, de montrer la fragilité de l'écosystème d'Apple qui repose sur la fermeture, face à un écosystème Google qui repose sur l'ouverture. A terme, avec Chrome OS et Android, Google pourrait faire tourner 100 % des équipements connectés : une domination encore plus forte que Microsoft ?

L’anonymat sur le Net est quelque chose de bien trop sérieux pour laisser une place au hasard. Dans certain pays, il est le garant de la liberté de certaines personnes (journalistes, opposants politiques…), pour certaines personnes, une erreur et leur vie peut être mise en danger. Dans le premier billet de cette petite série, nous avons fait la différence entre la protection du contenu et du contexte. Nous avons vu que la protection des contenus passait par le chiffrement des données et que la protection du contexte, bien plus complexe, nécessitait un ensemble de mesures adaptées à des problématiques variées et qu’il existait une forte interdépendance entre ces mesures. Ce que l’on souhaite quand on parle d’anonymat, c’est bien évidemment une solution capable de protéger tant le contenu que le contexte.

Nous allons nous pencher maintenant sur quelques solutions d’’anonymat communément utilisées et tenter de comprendre ce qu’elles protègent exactement.

- Utiliser le wifi du voisin : sachez dans un premier temps que ceci est parfaitement illégal, à moins que vous n’ayez expressément été invité à le faire. Sinon ça porte un nom : intrusion et maintien dans un système de traitement automatisé de données, auquel la LOPPSI devrait même venir ajouter une usurpation d’identité, et ça coûte relativement cher, à savoir de deux ans d’emprisonnement et de 30000 euros d’amende (Loi Godfrain amendée par la Loi dans la Confiance en l’Economie Numérique dont le petit nom est LCEN), et 3 ans et 45000 euros d’amende en cas de modification ou destruction de données. Dans le cas de l’utilisation de la connexion wifi d’un tiers, l’anonymat est loin d’être garanti. L’administrateur du réseau local peut très bien intercepter vos données directement sur son LAN et ce type d’intrusion est facilement détectable (tien une ip en plus sur le réseau)… Si en plus vous faites tout passer en clair, vous avez intérêt à faire extrêmement confiance en la bienveillance ou l’ignorance de votre victime… au fait vous êtes bien sur que le réseau wifi utilisé n’est pas tout simplement un honeypot uniquement destiné à intercepter vos données personnelles ? Bref vous l’aurez compris, cette solution n’en est pas une, en outre elle protège une partie du contexte, mais surement pas le contenu.

- Les serveurs proxy : un serveur proxy permet de masquer son IP pour une utilisation donnée correspondant au port utilisé par une communication. On trouve aisément des proxy pour les usages les plus fréquents (navigation web, transferts de fichiers…). Les proxy ne sont pas une solution satisfaisante pour l’anonymat, il ne protègent qu’une toute petite partie du contexte. Il est impératif d’utiliser SSL pour protéger le contenu de la communication et la protection du contexte peut également être améliorée en utilisant plusieurs proxy en chaîne (proxy chain). Attention, la contrepartie, c’est que chaque proxy est également un maillon faible puisqu’il peut loguer les connexions. Les proxy sont cependant un terme très générique et il convient de porter son choix sur les proxy anonymes qui ne loguent pas les communications et ne révèlent pas votre adresse ip à tous vents (attention, toujours dans le cadre d’une communication sur un port donné). On distinguera également les proxy SOCKS et CGI (généralement une page web avec une barre d’adresse dans laquelle on place l’url que l’on souhaite visiter discrètement), d’une manière générale les proxy SOCKS sont plus difficilement identifiables par le site cible que les CGI. Attention enfin aux proxy open socks, il s’agit en fait souvent de machines compromises par des hackers qui peuvent prendre un malin plaisir à intercepter vos données. Les proxy payants peuvent donc êtres considérés comme plus fiables. Les proxy ne gèrent pas correctement la protection du contexte, la protection du contenue, si elle est assurée par SSL peut également être faillible par Man in the Middle.

- Le chaînage de proxy : une méthode également assez répandue mais qui a pour effet de ralentir les surfs, est de passer par plusieurs serveurs proxy. Là encore ce n’est pas parce qu’on utilise 3 ou 4 proxy de suite que l’on peut se considérer comme réellement anonyme. Ces proxy doivent être anonymes, ne pas loguer les connexions et ceci ne dispense absolument pas de chiffrer les contenus, l’utilisation de SSL n’est pas une option, mais là encore, certains vous diront à raison que SSL c’est bien … mais… Les protocoles plus exotiques apporteront donc une sécurité accrue mais seront évidemment plus difficiles à mettre en place ou à utiliser. C’est ce genre de solution, couplé à des règles drastiques sur les noeuds qui composent son réseau, que repose la solution JonDonym (JAP) : géographiquement distribués, préalablement audité, opérateurs de noeuds conventionnés, JonDonym est une solution de proxychain assez évoluée qui tend à protéger le contexte de manière quasi satisfaisante pour peu que l’utilisateur observe quelques bonnes pratiques complémentaires (comme utiliser pour surfer une machine virtuelle sous OpenBSD avec une redirection du serveur X sur SSH, la désactivation ds cookies ou de toutes les extensions de navigateur dangereuses dont nous allons parler un peu plus loin…). Attention cependant JonDonym se traîne une réputation sulfureuse, et des rumeurs de backdoors ont couru. La police allemande se serait intéressée de près à ce réseau.

- Les VPN : Un VPN est un réseau privé virtuel. On le dit virtuel car il n’y a pas de ligne physique dédiées qui relie les nœuds. On le dit également privé parce qu’il utilise le chiffrement. Les VPN utilisent un chiffrement fort entre les nœuds pour accentuer la protection du contenu (on ne se contente pas de faire confiance aux noeuds). Une des principales différences entre un proxy et un VPN est que le proxy opère sur la couche applicative du modèle OSI, alors que le VPN opère sur la couche réseau. Le VPN est donc naturellement plus résistant à des fuites d’adresses IP. En clair, un proxy anonymise une application (un client mail, un navigateur…), un VPN, lui, tend à anonymiser le trafic d’un OS, c’est à dire l’ensemble de ses applications en opérant sur la couche réseau permettant à ces applications de communiquer. Usuellement les services VPN utilisent des noeuds dans des juridictions offshore mais ceci ne suffit pas. En outre, les vertus anonymisantes des VPN ont largement été survendues, d’ailleurs, il n’est pas rare que certains (mêmes gros) acteurs qui prétendent ne pas loguer les connexion, en pratique, les loguent. Autant vous le dire tout de suite, les providers américains loguent, ils en ont la quasi obligation(Patriot Act).

- Tor : Tor est une solution d’anonymat basée sur le concept d’onion routing (routage en oignon), il implique un chiffrement des données préalable qui, passant de noeud en noeud se voit cryptographiquement dénudé d’une couche, d’où son nom. Le concept d’onion routing a initialement été développé par l’US Navy et Tor est son implémentation la plus connue. Tor est un réseau semi-centralisé qui se compose d’un programme et d’un réseau d’environ 200 noeuds. Un utilisateur peut utiliser le réseau passivement ou choisir de relayer le trafic d’autres utilisateurs. Les communications passent par trois noeuds avant d’atteindre un noeud de sortie. Les routes des noeuds sont chiffrées, ainsi que le contenu. Chaque nœud enlève une couche de chiffrement avant de transmettre les communications. Contrairement à SSL, Tor est connu pour être résistant à des attaques par Man in the Middle en raison d’un chiffrement sur 80 bits (pas énorme mais suffisant) de l’authentification post communication. Nous reviendront dans le prochain billet sur Tor, ses vulnérabilités, ainsi que sur Freenet et I2P. Nous verront pour ces solutions que le contexte est faillible.

Ce qui va suivre est loin d’être exhaustif, ces quelques éléments ne sont là que pour vous guider un peu mieux sur les bonnes solutions et les bonnes pratiques, en fonction du niveau de protection de vos données personnelles recherché. Il y a dont une bonne et une mauvaise nouvelle (nous creuserons plus tard la mauvaise). On commence par la mauvaise la quasi intégralité des solutions sont plus ou moins vulnérables aux éléments de protection de contexte ci-dessous. La bonne est que ce n’est pas innéluctable et que vous connaissez très bien votre pire ennemi, c’est à dire vous même.

- Les plugins de navigateurs bavards : Le premier maillon faible, c’est votre navigateur web et d’une manière générale toutes les applications qui se connectent à l’internet. Si sur la route, les protocoles de chiffrement peuvent vous protéger, vous n’êtres pas du tout à abri d’un plugin de navigateur trop bavard. Au hit parade de ces extensions, Acrobat Reader, Windows Media, QuickTime, et Flash.

- Les réseaux trop sociaux et les identifications un peu trop fédératrices : L’identification sur un site web, particulièrement quand il s’agit d’un super réseau social tout de javascript vêtu avec de supers API faites dans le but louable de rapprocher des personnes qui ne se connaissent pas et exportables sous forme de widgets sur des sites web tiers… toutes ressemblance avec un certain Facebook est purement pas du tout fortuite… est un danger énorme pour vos données personnelles. Il est même particulièrement simple de révéler votre véritable adresse IP en exploitant l’API du dit réseau social. La règle de base est donc de ne jamais s’identifier sur plus d’un site à la fois… finit les 57 onglets dans votre fenêtre de navigateur si vous voulez la paix, il faut être avant tout méthodique : une machine virtuelle = une authentification sur le Net. Au dessus, vous vous exposez de fait à un vol de session.

- Les mauvaises implémentations logicielles : Un mécanisme de sécurité, comme un algorithme de chiffrement, peut être compromis, ou plutôt contourné, suite à une mauvaise implémentation. Là encore c’est dramatiquement banal, on a par exemple tous encore tête la réintroduction d’une faiblesse d’implémentation du mécanisme de génération des clef WPA des BBox, les box du fournisseur d’accès Internet Bouygues. Attention, les mauvaises pratiques de développement ne touchent pas que des clients lourds, elles touchent aussi des sites web… oui même des gros sites très célèbres… surtout des gros sites très célèbres. Ainsi, un XSS bien placé et c’est le vol de session. Un simple cookie est susceptible de dévoiler votre véritable identité. Dans le monde de la sécurité les cookies ont deux fonctions : être mangés ou être supprimés (non acceptés c’est encore mieux).

- L’interface chaise / clavier : Si vous ne voyez pas de quoi je parle, il s’agit tout simplement de l’utilisateur lui même. Le vrai problème est qu’aujourd’hui, non seulement tout est fait dans les systèmes d’exploitation moderne pour vous masquer le plus posssible les couches complexes (combien de personnes ici savent comment fonctionnent une pile TCP/IP), mais tout ces marchands de sécurité, FAI en tête exploitent votre méconnaissance du réseau et s’en font un business particulièrement lucratif. Avec HADOPI, tout ce petit monde a une occasion rêvé pour vous vendre des solutions tantôt de sécurisation, tantôt de contournement. Le résultat est le même et la démarche est toute aussi sujette à réflexion.

- Le contenu cible : En fonction de votre solution d’anonymat, les sites que vous visitez peuvent eux aussi représenter une menace, il n’est pas rare que certains sites, eux mêmes victimes de failles distribuent du malware et compromettent la sécurité des données personnelles de leur visiteurs. D’autres encore, spécialement destinés à piéger les visiteurs, n’hésiteront par exemple pas à doter un formulaire de contact ou d’inscription d’une fonction de keylogin (une pratique pas courante mais existante sur certains sites de warez et destinée à dépouiller les visiteurs qui auraient la mauvaise idée d’utiliser pour ces sites les mêmes mots de passe qu’ils utilisent pour leur compte Paypal ou leur messagerie).

Dans le troisième et prochain billet de cette série, nous aborderons plus en détail les attaques possibles sur les solutions d’anonymat. Le billet sera donc un peu plus technique que celui-ci.

Possibly Related Posts:

- DPI : Stonesoft découvre une AET (Advanced Evasion Technique ) sur les solutions d’inspection de contenus

- Wifi Robin est maintenant disponible en France

- Deep Packet Inspection : vous voulez éviter une guerre numérique ?

- De la négligence caractérisée… comment avons nous pu en arriver là ?

- Anonymat – Acte 1 : VPN et HADOPI… et vous vous pensez anonymes ?

Par un jugement en date du 8 septembre dernier, le Tribunal de grande instance de Paris a condamné Google pour diffamation, au motif que les termes de recherche associés au nom du plaignant par le biais de la fonctionnalité Google Suggest portaient atteinte à son honneur et à sa réputation. Celui-ci avait lui-même été condamné en justice pour corruption de mineure et c’était les mots « viol », « condamné », « sataniste », « prison » ou encore « voleur » qui étaient suggérés aux utilisateurs de Google en regard de son nom.

Comme le relève Guillaume Champeau dans son l’article sur Numerama, cette décision a de quoi surprendre, car elle considère que l’algorithme du moteur de recherche , qui détermine les termes à afficher en fonction des requêtes tapées par les internautes, s’est rendu coupable d’une diffamation. Quelque part, cela revient à condamner une machine pour avoir commis un acte typiquement humain…

L’article 29 de la loi sur la liberté de la presse définit la diffamation comme :

Toute allégation ou imputation d’un fait qui porte atteinte à l’honneur ou à la considération de la personne ou du corps auquel le fait est imputé [...]

Google a essayé de se dégager de cette accusation en soulignant le caractère automatique du fonctionnement de son moteur :

[...] l’affichage des expressions litigieuses ne saurait caractériser une allégation diffamatoire n’étant pas le fait de la pensée consciente mais un résultat d’algorithme.

les résultats affichés dépendent d’un algorithme basé sur les requêtes des autres utilisateurs sans aucune intervention humaine ou reclassification de ces résultats par Google.

Sur le fond, le juge partageait cette opinion que la diffamation ne pouvait pas être le fait d’une simple machine, mais il a recherché à travers le fonctionnement de l’algorithme de Google les traces d’une « pensée consciente » dont la présence était nécessaire pour condamner Google.

The Ghost in The Shell, en quelque sorte…

Par ailleurs, le TGI a tenté de montrer que l’algorithme n’officiait pas de manière purement automatique, mais que l’on pouvait repérer des interventions humaines susceptibles d’infléchir les résultats du moteur.

Les motifs du jugement commencent par cette phrase aux accents asimoviens, dont la lecture laisse un instant songeur… (les juges lisent-ils Asimov ? Entre deux jurisclasseurs…)

les algorithmes ou les solutions logicielles procèdent de l’esprit humain avant que d’être mis en œuvre

Le juge remarque que Google n’a pas apporté la preuve que « les suggestions faites aux internautes procéderaient effectivement, comme ils le soutiennent, des chiffres bruts des requêtes antérieurement saisies sur le même thème, sans intervention humaine« . Pour contester le caractère purement « objectif » des suggestions, il relève que les différentes fonctionnalités de Google (recherches associés et Google Suggest) ne font pas apparaître les mêmes termes « ce qui laisse penser que les deux services ne reposent pas, comme il est soutenu, sur un pur calcul algorithmique neutre exclusivement basé sur le nombre brut des requêtes des internautes, lequel devrait alors offrir des résultats identiques« . Il remarque également que les résultats ne sont pas identiques sur le moteur de Yahoo!, preuve que les algorithmes sont paramétrés différemment et ce paramétrage ne peut avoir qu’une origine humaine.

Cohérent avec lui-même, il note que des interventions humaines peuvent être prises en compte : le tri préalable effectué par Google parmi les requêtes pour éviter d’afficher des termes offensants ou la possibilité laissée aux internautes de signaler “des requêtes qui ne devraient pas être suggérées”. Tout cela aux yeux du juge montrerait « qu’une intervention humaine est possible, propre à rectifier des suggestions jusqu’alors proposées« .

Humain, trop humain, cet algorithme ! Et Google peut donc se voir condamner pour diffamation…

Guillaume Champeau dans son article voit dans cette décision une illustration de la difficulté à concilier la technologie et le droit. J’y verrai pour ma part une preuve que les juges ont une sérieuse difficulté à saisir la nature du fonctionnement des algorithmes. Ou plutôt que leur perception de la chose varie en fonction du résultat qu’ils souhaitent atteindre (en général, condamner Google !).

En effet, le même TGI de Paris a suivi un résultat exactement inverse l’année dernière pour condamner Google dans son procès l’opposant à La Martinière, dans l’affaire Google Recherche de Livres. Dans le billet que j’avais écrit à ce propos, j’avais essayé de montrer que le juge avait considéré que le moteur de recherche de Google Books fonctionnait de manière aléatoire (ce qui me paraissait hautement contestable).

Un des points cruciaux dans cette affaire était de savoir si Google pouvait revendiquer le bénéfice de l’exception de courte citation pour afficher de brefs extraits des ouvrages qu’il avait scannés sans autorisation. Or le Code indique qu’en plus d’être « courte », une citation doit être « justifiée par le caractère critique, polémique, pédagogique, scientifique ou d’information de l’œuvre à laquelle elle est incorporée« .

Pour arriver à condamner Google, le TGI a avancé « que l’aspect aléatoire du choix des extraits représentés dénie tout but d’information tel que prévu par l’article L. 122-5.3 du Code de Propriété Intellectuelle ». Aux termes de recherche entrés par l’utilisateur, l’algorithme de Google réagirait de manière purement aléatoire, en renvoyant des extraits au hasard.

J’avais essayé de montrer que cette vision de Google Boks était complètement fantaisiste, car quiconque a utilisé cet outil n’a pu qu’être frappé par la pertinence des résultats de la recherche en plein texte.

Mais là n’est pas la question. Ce qui est frappant lorsqu’on met en regard ces deux jugements, c’est qu’ils reposent sur des conceptions opposées de ce qu’est un algorithme et de son fonctionnement. Dans le premier cas, il s’agirait d’un processus « humanoïde » procédant directement de l’esprit humain et susceptible d’être influencé par des interventions humaines. Dans l’autre, ce serait un pur mécanisme aveugle, frappant au hasard à la manière d’une Chatroulette documentaire…

Ce que je trouve amusant, c’est qu’il existe tout un courant de la pensée juridique qui estime que le juge doit se comporter comme… une machine ! Un « paragraphe de l’automate » selon l’expression de Max Weber, appliquant les termes de la loi de manière automatique, en vertu de la seule logique. Voyez par exemple cet extrait (trouvé du premier coup dans Google Books grâce à cet algorithme soit disant aléatoire !).

En réalité, les juges sont tout sauf des automates. Ils suivent le plus souvent des raisonnements téléologiques, en posant d’abord le résultat à atteindre et en faisant en sorte que l’argumentation permette d’y conduire. Et voilà comment d’une affaire à l’autre l’algorithme apparaît sous un jour différent selon l’objectif visé…

Avec les algorithmes, sommes-nous dans l’humain ou dans la machine ? La question est certainement mal posée. A propos de la condamnation de Google Suggest, Cédric Manara interviewé par Le Point.fr déclarait :

Cette affaire est singulière, commente Cédric Manara. Elle montre le glissement entre l’activité humaine et ses répercussions technologiques. Lorsqu’un internaute veut savoir si une personne a été ou non condamnée, cette question se traduit dans le moteur de recherche en affirmation X condamné. Quant au terme sataniste, il est en soi un mot-clé et non une imputation. Il ne devient diffamatoire que dans le contexte de l’affaire présente. Si la condamnation de Google se comprend, il n’en reste pas moins que ce n’est pas son moteur de recherche, mais bien un phénomène humain qui conditionne le fonctionnement des suggestions. Autrement dit, la fascination morbide que nous avons tous pour les faits divers.

L’algorithme de Google procède bien de l’esprit humain, tel qu’il se manifeste à travers les myriades d’interventions humaines qu’il est capable d’enregistrer et de synthétiser, lorsque nous effectuons des requêtes dans le moteur.

Pour saisir la vraie nature des algorithmes, les juges devraient d’abord comprendre que sur Internet désormais les machines, c’est nous.

Filed under: Quel Droit pour le Web 2.0 ? Tagged: algorithme, diffamation, Google, Google Book Search, Google Suggest, jugement, TGI de Paris

Frédéric Cavazza revient sur la publication de Rework par 27 signals - http://37signals.com/rework/ - qui tord le cou à de nombreuses idées reçues sur le management et la collaboration.

Les pages Actualité, par Dominique Lorentz

APERCU

CONTRECHAMP

DE L’INTERIEUR

FLASH-BACK

DETONNANT

ILS FONT AVANCER LE MONDE

IL A DIT

DANS L’ŒUF

DOSSIER

DES VILLES ET DES HOMMES

*Les ceintures de lumière

Synthèse

Par Patrick de Saint-Exupéry

[...]

Pour le New Yorker, Malcolm Gladwell (blog) a rédigé une brillante mise au point sur les différences entre l’activisme en ligne et l’activisme réel, dans un article intitulé “Petit changement : pourquoi la révolution ne sera pas twittée” où il montre les limites des organisations en réseaux comparés aux structures hiérarchiques classiques. Pour accomplir sa démonstration, Malcolm Gladwell nous plonge dans l’histoire politique des Etats-Unis, pour nous aider à mieux comprendre comment, politiquement, les différences de structuration de la contestation induisent des effets qui n’ont rien à voir les uns avec les autres. Démonstration.

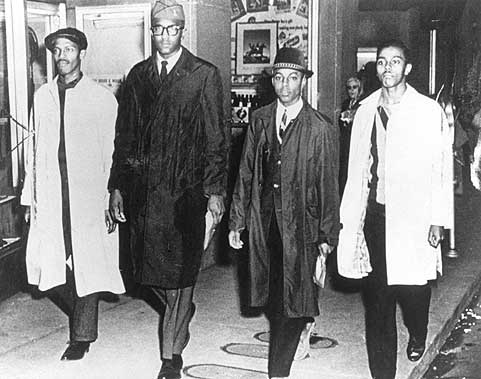

Le lundi 1er février 1960, vers 16h30, 4 étudiants étaient assis au comptoir du Woolworth, un bar du centre-ville de Greensboro, en Caroline du Nord. 4 étudiants en première année d’un collège noir à proximité. Ezell Blair a alors demandé à la serveuse une tasse de café. “Nous ne servons pas les Noirs ici”, a répondu celle-ci. Pour marquer leur mécontentement, les 4 étudiants ont alors décidé de ne pas bouger jusqu’à la fermeture du bar, où les étudiants ont annoncé qu’ils reviendraient le lendemain. Le lendemain, 31 manifestants étaient rassemblés devant le café, pour la plupart provenant du même dortoir que les 4 étudiants d’origine. Les étudiants se sont mis à faire leurs devoirs et étudier au comptoir, attendant d’être servis. Le mercredi, le nombre de manifestants était de 80. Ils étaient 300 le jeudi, dont 3 femmes blanches. Le samedi, le sit-in atteignait 600 personnes. Des adolescents blancs agitaient le drapeau confédéré. Le lundi suivant, le sit-in s’était propagé à Winston-Salem et Durham, à plusieurs miles de là. Le lendemain, des étudiants de Charlotte et de Raleigh rejoignaient le mouvement. Le jeudi et le vendredi, la manifestation avait franchi les limites de l’Etat. A la fin du mois, il y avait des sit-in dans tout le sud des Etats-Unis. Pour l’historien Michael Walzer, c’était comme une fièvre. Quelque 70 000 élèves ont participé à ce mouvement. Des milliers d’entre eux ont été arrêtés et ces évènements ont marqué le début de la “guerre civile” des droits qui a ravagé le sud des Etats-Unis pendant une décennie. Et cela, sans e-mail, sans SMS, sans Facebook ou Twitter.

Image : Les 4 de Greensboro : Ezell A. Blair Jr., Franklin E. McCain, Joseph A. McNeil, and David L. Richmond quittant le Woolworth après la première journée de sit-in, via American History.

“Le monde, nous dit-on, est au milieu d’une révolution. Les nouveaux outils des médias sociaux réinventent l’activisme social. Avec Facebook et Twitter, la relation traditionnelle entre l’autorité politique et la volonté populaire est bouleversée. Ces outils permettent aux impuissants de collaborer, de se coordonner et de donner une voix à leurs préoccupations”, ironise Malcolm Gladwell. Quand 10 000 manifestants sont descendus dans la rue en Moldavie, au printemps 2009 pour protester contre le gouvernement communiste de leur pays, leur action a été surnommée la Révolution Twitter, en raison des moyens par lesquels les manifestants avaient été réunis. Quelques moi après, lorsque des manifestations étudiantes ont secoué Téhéran, le département d’Etat américain a pris l’insolite décision de demander à Twitter de suspendre la décision d’entretien de son service, qui devait le rendre inaccessible, pour qu’il demeure au service des manifestations. Suite à cet évènements, plusieurs voix se sont même élevées pour qu’on nomme Twitter pour le prix Nobel de la Paix… Rien de moins.

Les médias sociaux nous auraient-ils fait oublier ce qu’est l’activisme ?

Les militants sont désormais définis par leurs outils plus que par leurs causes, estime Malcolm Gladwell. Evgeny Mozorov (blog), chercheur à Stanford, a été le plus critique sur le rôle de Twitter lors de la révolution moldave, d’abord parce qu’il y avait très peu de comptes Twitter en Moldavie. Comme le suggérait Anne Applebaum dans le Washington Post, les manifestations pouvaient fort bien avoir été mises en scène par le gouvernement. Dans le cas iranien, il n’y a pas eu de révolution Twitter en Iran, expliquait Golnaz Esfandiari dans Foreign Policy. Les blogueurs de premier plan, comme Andrew Sullivan, qui ont défendu le rôle des médias sociaux en Iran, ont mal compris la situation. Les Occidentaux ont relayé des tweets en langue anglaise avec la balise #iranelection, sans que personne ne se demande pourquoi les gens essayaient de coordonner des manifestations dans une autre langue que le persan.

“Les innovateurs ont tendance à être solipsistes”, souligne Malcolm Gladwell. “Ils souhaitent souvent caser tous les faits dans leurs nouveaux modèles. Comme l’a écrit l’historien Robert Darnton : “les merveilles des technologies de la communication dans le présent ont produit une fausse conscience du passé -comme le sentiment que la communication n’avait pas d’histoire, où n’avait aucune importance avant la télévision ou l’internet”. Mais il y a autre chose à l’oeuvre ici, dans l’enthousiasme démesuré pour les médias sociaux. 50 ans après l’un des plus extraordinaires épisodes de bouleversement social de l’histoire américaine, il semble que nous avons oublié ce qu’est l’activisme.”

Au début des années 60, Greensboro était le genre d’endroit où l’insubordination raciale avait régulièrement rencontré la violence. Les 4 étudiants qui s’étaient assis au comptoir étaient terrifiés, comme l’ont rencontré plus tard certains d’entre eux. Le premier jour, le responsable du magasin avait avisé le chef de la police. Des voyous sont venus faire peur aux jeunes étudiants. Un leader local du Ku Klux Klan a fait une apparition. Le samedi, une alerte à la bombe a causé l’évacuation du restaurant. A l’été 1964, les dangers ont été encore plus grands. Les militants des droits civiques avaient la consigne de ne jamais se déplacer seuls et jamais la nuit. De nombreux militants ont été abattus, des églises et des maisons mises à feu. Un quart des militants des droits civiques du Comité de coordination pour la non-violence étudiante ont abandonné la cause. Le sociologue Doug McAdam de Stanford a observé les motivations qui ont poussé certains à abandonner le mouvement de l’Eté de la Liberté, et d’autres à le soutenir. La principale raison qui motivait les participants n’était pas la ferveur idéologique, mais l’attachement à quelqu’un de menacé et le fait d’avoir déjà quelqu’un que l’on connait dans l’organisation. Le modèle est connu. Une étude sur les Brigades rouges italiennes dans les années 70 a montré que 70 % des recrues avaient déjà un ami dans l’organisation. Même chose pour ceux qui ont rejoint le mouvement des moudjahidin en Afghanistan, même chose pour ceux qui ont rejoint les manifestations “spontanées” d’Allemagne de l’Est qui ont conduit à la chute du mur de Berlin. Les liens forts sont au coeur de ces phénomènes. Le mouvement d’opposition dans l’Est de l’Allemagne était constitué de plusieurs centaines de groupes, chacun avec une douzaine de membres. Chaque groupe a été en contact limité avec les autres: à l’époque, seulement 13 % des Allemands de l’Est avait un téléphone. Tout ce qu’ils savaient était que le lundi soir, à l’extérieur de l’église Saint-Nicolas au centre-ville de Leipzig, les gens se rassemblaient pour exprimer leur colère face à l’État. Et le principal déterminant qui a conduit les gens à rejoindre le mouvement a été d’avoir des “amis critiques” : plus vous aviez des amis qui critiquaient le régime, plus vous aviez de probabilité de rejoindre la manifestation, explique Malcolm Gladwell.

Les liens faibles conduisent rarement à l’activisme à haut risque

Quand on observe les 4 étudiants du café de Greensboro -David Richmond, Franklin McCain, Ezell Blair et Joseph McNeil -, le plus intéressant consiste dans leurs relations entre eux. McNeil était le compagnon de chambre de Blair. Richmond et McCain étaient allés à la même école secondaire. Les 4 faisaient de la contrebande de bière dans leur dortoir. Ils avaient tous le souvenir de l’assassinat d’Emmett Till en 1955, le boycott des bus de Montgomery cette même année et des évènements de Little Rock en 1957. C’est McNeil qui a lancé l’idée d’un sit-in chez Wookworth et ils en ont discuté pendant près d’un mois avant de passer à l’action.

“Or les formes de militantisme associées aux médias sociaux ne sont pas du tout comme ça”, explique Malcolm Gladwell. “Les plates-formes de médias sociaux sont construites autour des liens faibles. Twitter permet de suivre (ou d’être suivit) par des personnes que vous n’avez jamais rencontrées. Facebook est un outil pour gérer efficacement vos connaissances, pour garder le contact avec des gens avec qui vous ne seriez pas resté en contact. C’est pourquoi vous pouvez avoir un mille “amis” sur Facebook, plus que vous n’en avez jamais eu dans la vie réelle. C’est à bien des égards une chose merveilleuse. Ils dessinent la force des liens faibles, comme l’a observé le sociologue Mark Granovetter. Nos connaissances – et non pas nos amis – sont notre plus grande source d’idées nouvelles et d’information. L’internet nous permet d’exploiter la puissance de ces types de connexions distantes avec une efficacité merveilleuse.” Mais, souligne Malcolm Gladwell, “les liens faibles conduisent rarement à l’activisme à haut risque…”

Dans leur livre, L’effet Dragonfly : des moyens rapides, efficaces et puissants pour utiliser les médias sociaux pour conduire le changement social (blog), le consultant Andy Smith et le professeur de la Business School de Stanford, Jennifer Aaker, racontent l’histoire de Sameer Bhatia, un jeune entrepreneur de la Silicon Valley atteint d’une leucémie aiguë qui a merveilleusement réussi à utiliser les réseaux sociaux pour trouver un donneur compatible. Mais si la campagne a fonctionné, a réussi à mobiliser plus de 25 000 personnes, c’est parce qu’on ne demandait pas trop à beaucoup d’entre eux. “C’est le genre d’engagement qui n’apportera que de la reconnaissance sociale et des louanges”, estime Gladwell. Et cela n’a rien à voir avec le fait d’être pourchassé par des hommes armés dans des camionnettes…

Les évangélistes des médias sociaux ne semblent pas comprendre cette distinction : ils semblent croire qu’un ami Facebook est le même comme un véritable ami et qu’apporter sa signature sur un registre de donneurs de moelle osseuse de la Silicon Valley est le même activisme que celui qui a rassemblé 4 étudiants à une table de restaurant à Greensboro en 1960, estime Gladwell.

“”Les réseaux sociaux sont particulièrement efficaces pour accroître la motivation”, écrivent ainsi Aaker et Smith. Mais ce n’est pas vrai. Les réseaux sociaux sont efficaces pour accroître la participation par la diminution du niveau de motivation que la participation requiert. La page Facebook pour sauver la coalition du Darfour a rassemblé 1,2 million de membres qui ont donné en moyenne 9 cents chacun pour la cause. Un autre organisme pour le Darfour a rassemblé 22 000 membres qui ont donné en moyenne 35 cents. Aidez à sauver le Darfour a rassemblé 2 797 membres qui ont donné en moyenne 15 cents. Une porte-parole de la Coalition Save Darfur a déclaré à Newsweek : “Il ne s’agit pas d’évaluer la valeur de quelqu’un pour le mouvement de défense en nous basant sur ce qu’il a donné. Il s’agit d’un mécanisme puissant pour engager la population dans la voie de la critique. (…)” En d’autres termes, l’activisme Facebook ne réussit pas en motivant les gens à faire un véritable sacrifice, mais en les incitant à faire les choses que font les gens quand ils ne sont pas assez motivés pour faire un vrai sacrifice.”

Face aux règles, processus et hiérarchies, les réseaux ne savent pas tout faire

Nous sommes loin de Greensboro. Bien qu’il ait été décrit comme une fièvre, le mouvement des droits civiques ressemblait plus à une campagne militaire qu’à une contagion, rappelle encore Gladwell. A la fin des années 50, il y avait déjà eu des sit-in dans plusieurs villes du Sud, dont une quinzaine officiellement organisée par des organisations comme le NAACP ou CORE. Ces mouvements établissaient des plans, réfléchissaient aux emplacements, faisaient des formations pour leurs militants. Les 4 de Greensboro étaient tous membres du Conseil de la jeunesse du NAACP. Ils avaient été informés de la première vague de sit-in de Durham. Quand le mouvement du sit-in de Greensboro s’étendit dans tout le Sud, il ne se propage pas par hasard. Il s’étend aux villes où des noyaux de militants dévoués et formés étaient prêts à tourner la “fièvre” en action…

Le mouvement des droits civils était un activisme à haut risque, il a également été un activisme stratégique, organisé avec précision et discipline, rappelle Malcolm Gladwell. La NAACP était une organisation centralisée et très organisée, comme le souligne l’étude d’Aldon D. Morris sur L’origine du mouvement des droits civiques.

C’est la deuxième distinction cruciale entre le militantisme traditionnel et sa variante en ligne, estime Malcolm Gladwell : les médias sociaux ne sont organisés sur ce type de hiérarchie. “Facebook et autres sont des outils pour la construction de réseaux, qui sont à l’opposé des hiérarchies, dans la structure et le caractère. Contrairement aux hiérarchies, avec leurs règles et procédures, les réseaux ne sont pas contrôlés par une autorité centrale unique. Les décisions sont prises par consensus, et les liens qui unissent les gens du groupe sont lâches. Cette structure rend les réseaux extrêmement résistants et adaptables pour des situations à faibles risques. Wikipédia en est un parfait exemple. Il n’y a pas de rédacteur en chef, assis à New York, qui dirige et corrige chaque entrée. L’effort de rassembler chaque entrée est autoorganisé. Si chaque entrée dans Wikipedia devait être effacée demain, le contenu serait rapidement restauré, parce que c’est ce qui arrive quand un réseau de milliers de personnes consacre spontanément du temps à une tâche.”

“Il y a beaucoup de choses, cependant, que les réseaux ne font pas bien”. Si les entreprises peuvent utiliser un réseau pour organiser leurs centaines de fournisseurs, ils ont du mal à l’utiliser pour concevoir des voitures par exemple. “Personne ne croit que l’articulation d’une stratégie cohérente et une philosophie de conception est mieux gérée par un système d’organisation tentaculaire et sans chef. Parce que les réseaux n’ont pas un système centralisé, une structure de direction et des lignes d’autorité claires, ils ont une réelle difficulté à atteindre un consensus et à se fixer des objectifs. Ils ne peuvent pas penser stratégiquement, ils sont chroniquement sujets aux conflits et erreurs. Comment faire des choix difficiles sur la tactique ou la stratégie, lorsque chacun a une chance égale de s’exprimer ?”

A l’origine, l’Organisation de libération de la Palestine est structurée comme un réseau, estime Mette-Eilstrup Sangiovanni et Calvert Jones dans un essai récent publié par la revue International Security et c’est pour cela qu’il a rencontré des difficultés en grandissant : “les caractéristiques structurelles des réseaux, l’absence de pouvoir central, l’autonomie incontrôlée de groupes rivaux, et l’incapacité à arbitrer les querelles a rendu l’Organisation de libération de la Palestine trop vulnérable à la manipulation extérieure et aux troubles internes”. En Allemagne, dans les années soixante-dix, l’organisation va se structurer, avec une gestion professionnelle et répartition claire des tâches. Le réseau, concentré géographiquement dans les universités, où il a pu établir une direction centrale, via la confiance, la camaraderie et des réunions en face à face, reposait sur une autre structure. De même, Al-Qaïda était plus dangereux quand il était unifié par sa hiérarchie. Dissipé en réseau, il s’est avéré bien moins efficace.

Les inconvénients des réseaux n’ont guère d’importance, si la structure n’est pas intéressée par le changement systémique ou si elle n’a pas besoin de penser stratégiquement. Mais si vous souhaitez être un établissement puissant et organisé, vous devez être une hiérarchie, estime Gladwell. Le boycott des autobus de Montgomery exigeait la participation de dizaines de milliers de personnes qui dépendaient de ce transport en commun pour se rendre au travail chaque jour. Il a duré un an. Afin de persuader les gens de rester fidèles à la cause, les organisateurs du boycott avaient chargé chaque église locale noire de maintenir le moral et mis sur pied un service alternatif de covoiturage pensé de manière militaire.

Les boycotts, les sit-in et les mouvements non violents ont été des armes de choix pour le mouvement des droits civiques. Mais c’étaient des stratégies à haut risque, qui laissaient peu de place pour le conflit ou l’erreur. Si un manifestant s’écarte du script, répond à la provocation, la légitimité de la protestation tout entière est compromise.

Les réseaux sont chaotiques : pensez à la tendance incessante de correction, de révision, de modification et de débat, qui caractérise Wikipédia. Si Martin Luther King, Jr., avait essayé de faire un wiki-boycott à Montgomery, il aurait été écrasé par la structure du pouvoir blanc, ironise Gladwell. L’outil de communication était la réunion de la communauté noire à l’église, sa discipline et sa stratégie. Autant de choses que les médias sociaux ne savent pas fournir.

Les limites de l’activisme des liens faibles ?

Dans Here Comes Everybody, la bible du mouvement des médias sociaux, Clay Shirky, professeur à l’université de New York, illustre le pouvoir organisateur de l’internet en racontant l’histoire d’histoire d’Evan, un gars de Wall Street, qui perd son smartphone dans un taxi. Rien de grave, puisque les données sont transférées rapidement par l’opérateur dans un nouveau téléphone. Mais Evan poursuit l’enquête et trouve que son téléphone s’est retrouvé entre les mains d’une adolescente du Queens. Evan lui envoie un e-mail pour lui demander de lui rendre son téléphone et l’adolescente l’envoie bouler. Fâché, Evan met en place une page web pour tout expliquer et transmet les éléments de son enquête à ses amis. La très grande publicité donnée à cette histoire en ligne, contraint la police de New York à redéfinir la perte de l’objet en vol et conduit à l’arrestation de l’adolescente.

Pour Shirky, ce genre de chose n’aurait jamais pu se passer sans l’internet. Certes. “Sans internet, Evan n’aurait pas pu traquer son emprunteur. L’histoire n’aurait jamais reçu une telle publicité. Une armée de personnes n’aurait jamais participé à enrichir cette histoire. Et la police n’aurait pas requalifié les faits pour quelque chose d’aussi trivial qu’un téléphone mobile”, ironise avec raison Gladwell.

“Cet exemple “d’activisme” repose sur une organisation qui favorise les liens faibles qui nous donnent accès à l’information, plutôt que sur les liens forts qui nous aident à nous persévérer face au danger”, rappelle Malcolm Gladwell. “Elle concentre notre énergie sur des organisations qui favorisent la résilience et l’adaptabilité, plutôt que l’activité stratégique et disciplinée. Elle rend plus facile l’expression personnelle, mais rend plus difficile pour l’expression d’avoir un impact. Les instruments des médias sociaux sont bien adaptés pour rendre l’ordre social existant plus efficace.”

L’activisme numérique est-il de l’activisme ?

Bien sûr, depuis la publication de la tribune de Gladwell, excessive, notamment dans le contraste entre les deux principaux exemples cités et dans sa conclusion qui semble faire peu cas de ce que les structures en réseaux déplacent, les réponses des défenseurs des médias sociaux n’ont pas manqué.

Pour Léo Mirani du Guardian, Gladwell se trompe sur la faiblesse du pouvoir révolutionnaire des réseaux sociaux. Il en veut pour preuve ce qu’il se pase au Cachemire, où, via Twitter et Facebook, les manifestations ont acquis une couverture médiatique qu’elles n’avaient jamais eu auparavant, que ce soit en Inde comme dans le reste du monde. Tout dépend donc de la façon dont on défini l’activisme. Si elle n’est qu’une action de protestation dans la rue, Gladwell a peut-être raison, mais si l’activisme s’étend à l’évolution des mentalités, à permettre aux populations d’être au courant de ce que font leurs gouvernements en leur nom, à influencer l’opinion à travers le monde, alors il se peut que la “révolution soit tweetée”.

Pour Jillian C. York du Berkman Center for Internet & Society, l’activisme numérique ne s’oppose pas, mais est plutôt complémentaire de l’activisme traditionnel. En traçant une ligne de démarcation entre l’activisme en ligne et hors ligne, Gladwell rend “un mauvais service à la fois à l’utilité des outils numérique et à la résilience de l’action sociale traditionnelle”.

Si Gladwell a raison de pointer du doigt les excès des prosélytes des médias sociaux, Jillian C. York rappelle que le militantisme traditionnel est parfois fortement amélioré par les outils numériques, tandis que les activités exclusivement numériques peuvent être entravées par les liens faibles. Les campagnes de mobilisation en ligne servent deux objectifs principaux, rappelle-t-elle : attirer l’attention sur une cause et mobiliser les gens à faire un effort. La participation numérique enfin, peut présenter les mêmes risques dans certaines sociétés que la participation physique. Le problème avec l’article de Gladwell n’est pas tant son pessimisme sur l’utilité de l’activisme en ligne que son ignorance volontaire de leur rôle pour l’activisme réel. En d’autres termes, “l’activisme numérique seul est assez inutile, mais l’utilisation des outils numériques peuvent rendre l’activisme traditionnel infiniment plus forte.”

Ethan Zuckermann et Henry Farrell dressent eux le même constat : dans son article, Gladwell distille le même sempiternel débat qui oppose l’internet aux régimes autoritaires, “les blogs face aux balles”, comme l’avait résumé une publication de l’Institut américain de la paix à laquelle ils avaient tous deux participés. Les nouveaux médias contribuent-ils à apporter une réponse aux régimes autoritaires ? “On ne sait pas”, répondent clairement les auteurs. “Peu de recherches ont cherché à estimer l’effet causal des nouveaux médias d’une manière rigoureuse. Sans conception rigoureuse de la recherche, sans données riches, les partisans de tout point de vue tourneront tout argument en anecdote ou intuition évidente”.

Pour Andrew P. Wilson, si les liens faibles peuvent avoir une action limitée, ils sont plus importants que pas de liens du tout. Le fait que ces liens existent créent un plus grand potentiel d’action.

Pour David Weinberger, Gladwell a raison de démystifier la croyance que l’internet, par sa seule force, va balayer toutes les institutions traditionnelles qui se dressent sur le chemin de la grande révolte populiste qu’incarnerait le réseau. Oui, le Net ne remplacera pas toutes les formes traditionnelles de gouvernance et d’organisation. Oui, le Slacktivism, ces internautes qui signent des pétitions et les relaient en passant rarement à des actions plus concrètes, est bien présent. Pas sûr que nous en soyons déjà à l’âge adulte de l’activisme sur Facebook.

Le journalisme citoyen n’a pas éléminé le besoin d’un journalisme professionnel, pas plus que les scientifiques amateurs n’ont remplacé les scientifiques professionnels, rappelle Weinberger, même si, pour la presse comme pour les médias, ces nouvelles relations changent la façon dont ils sont faits, évalués, et les effets qu’elles ons.

Pour David Weinberger cependant, les sites sociaux facilitent aussi les liens forts, car les liens forts proviennent des liens faibles et parce que les interactions informelles entre les personnes ayant des liens faibles peuvent les transformer en liens forts. Dans les réseaux de liens faibles, les idées, les informations, l’enthousiasme, le courage, se répandent plus rapidement et efficacement qu’ailleurs. A partir des réseaux de liens faibles viennent les nouveaux militants, les nouveaux partisans, les citoyens engagés…

Enfin, Gladwell se trompe en traitant les réseaux et les hiérarchies comme si elles étaient mutuellement exclusives. Les réseaux peuvent être de puissants outils pour les hiérarchies… alors que les réseaux eux-mêmes ne sont jamais entièrement plats. Ils peuvent avoir des noeuds qui prennent des décisions, organisent des actions… Enfin, c’est mal comprendre que les structures en réseaux portent en elles-mêmes leurs propres hiérarchies.

Reste que dans la critique de Gladwell, il y a quelque chose qui marque, qui rappelle que dans nos sociétés structurées, hiérarchiques, les structures auto-organisées en réseau ne font pas tout. Comme le conclut Ethan Zuckermann : “Nous devons continuer à nous attaquer aux limitations des médias existants, tant que leur audience restera forte”. C’est-à-dire qu’on ne peut pas penser changer la société si le rapport de force n’évolue pas également. On peut continuer à décaler le regard, à porter notre attention sur de nouvelles formes d’activisme, à décaler l’activisme sur de nouveaux supports, c’est important, mais assurément, cela ne fait pas tout. Comme le disait Dominique Cardon, la démocratie internet n’actionne pas les mêmes leviers que la démocratie représentative, tout comme l’activisme physique n’actionne pas les mêmes leviers que l’activisme électronique. Ils jouent des rôles différents, certainement complémentaires.

Viva la Revolution, conclut pourtant Malcolm Gladwell dans son article Comme quoi, maintenant que nous connaissons les limites des structures en réseaux, nous pouvons peut-être les utiliser pour bâtir quelque chose. Mais encore faut-il le vouloir.

confiance, guerre, netwar, Participation, politiques publiques, réseaux sociaux, Usages, web 2.0La trajectoire professionnelle et l'aventure humaine de Georges Charpak sortent décidément de l'ordinaire. Quel destin en effet que celui ...