Liste de partage de Grorico

Liste de partage de Grorico

Adobe publie une première version bêta publique de Lens Profile Creator. L’utilitaire gratuit permet de créer des profils optiques à utiliser dans Photoshop CS5, Camera Raw 6 et Lightroom 3.

Xavier de la Porte, producteur de l’émission Place de la Toile sur France Culture, réalise chaque semaine une intéressante lecture d’un article de l’actualité dans le cadre de son émission. Désormais, vous la retrouverez toutes les semaines aussi sur InternetActu.net.

La lecture de la semaine, il s’agit d’un article du New York Times paru dans l’édition de lundi et intitulé : “Nous avons trouvé l’ennemi. Et c’est PowerPoint”. Article assez drôle dans lequel la journaliste Elisabeth Bumillrer analyse le rôle de PowerPoint, le logiciel de Microsoft – qui permet de fabriquer des slides avec des schémas, des courbes, des chiffres, et de les projeter à partir de son ordinateur pendant des réunions,- dans la vie militaire américaine.

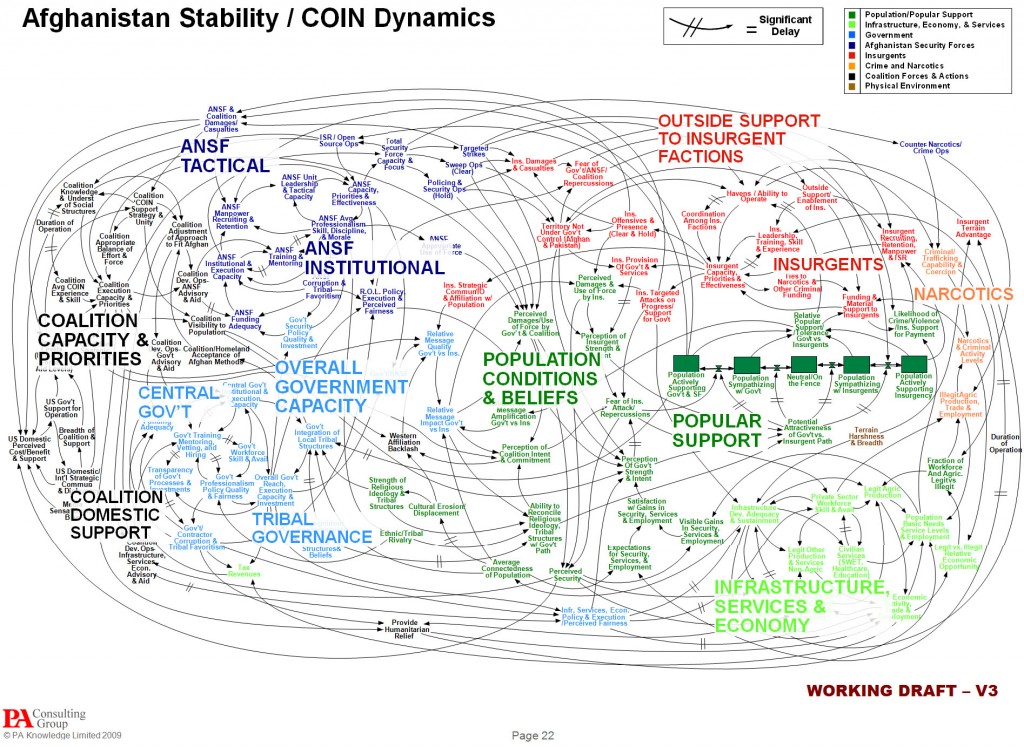

L’été dernier, commence par raconter Elizabeth Bumiller, à Kaboul, pendant un briefing, on a présenté au Général Stanley MacChrystal, qui dirige les forces américaines et de l’OTAN à Kaboul, une slide censée représenter toute la complexité de la stratégie militaire américaine. Et ce schéma ressemblait à un plat de spaghettis. “Quand on aurons compris cette slide, fit remarquer le général MacChrystal, nous aurons gagné la guerre” ce qui fit éclater la salle de rire. Depuis, le schéma a fait le tour du web. Comme un insurgé, explique la journaliste, PowerPoint s’est infiltré dans la vie quotidienne des hauts gradés au point de devenir une quasi-obsession.

Image : Le PowerPoint montrant la complexité de la stratégie militaire américaine.

Le temps passé sur PowerPoint est devenu une blague récurrente dans les couloirs du Pentagone, en Irak et en Afghanistan. “PowerPoint nous rend bêtes” a dit le général James Matis, des Marines, pendant une conférence militaire qui avait lieu le mois dernier en Caroline du Nord. Lors de cette même conférence, le général de brigade MacMaster, qui avait banni PowerPoint de ses présentations lorsqu’il dirigeait en 2005 la sécurisation de Tal Afar au nord de l’Irak, a ajouté que PowerPoint était une menace intérieure. “C’est dangereux parce que cela crée l’illusion de la compréhension et l’illusion du contrôle”, a-t-il précisé à la journaliste. “Certains problèmes du monde ne sont pas réductibles à des schémas.” Toujours d’après le Gal MacMaster, le pire danger de PowerPoint n’est pas les graphiques en plat de spaghettis, mais des listes fermées d’objectifs qui ne tiennent pas compte des interconnexions avec les questions économiques, politiques ou ethniques. “Si vous séparez la guerre de tout cela, explique le Général, ça devient un exercice de tir.”

Les hauts gradés disent que derrière les blagues au sujet de PowerPoint, il y a un souci sérieux, celui que le logiciel empêche la discussion, la pensée critique et une prise de décision réfléchie. Sans compter le fait qu’il attache les jeunes officiers – qu’on appelle les PowerPoint Rangers (en référence au Power Rangers) – à la préparation quotidienne de ces slides, que ce soit pour une réunion conjointe à Washington ou un briefing de reconnaissance dans une poche du fin fond de l’Afghanistan. Ce que la journaliste confirme par des témoignages, dont celui d’un lieutenant en poste en Irak racontant qu’il passait la plupart de son temps à fabriquer des slides sur PowerPoint, pour le moindre de ses actes sur le terrain. Le logiciel est donc profondément enraciné dans la culture militaire américaine : dans les briefings matinaux qui sont adressés à Robert Gates, le Secrétaire d’Etat à la Défense ; dans ceux auxquels assiste le Général Petraeus, qui supervise les guerres en Afghanistan et en Irak, qui dit apprécier le logiciel pour les cartes et les statistiques qu’il permet de visualiser, tout en avouant que rester assis à écouter un briefing en PowerPoint relève de l’agonie… Le général MacChrystal a deux briefings PowerPoint par jour, plus trois autres dans la semaine. Etc. Etc. Jusqu’au président Obama lui-même. “Même s’il y a des retours de bâtons de PowerPoint, je ne vois pas de raison qu’il disparaisse de si tôt”, dit un autre officier.

On se repose sur la capacité du logiciel à ordonner un monde désorganisé. Les responsables militaires estiment que les slides comportent moins d’informations que 5 pages rédigées et qu’elles soulagent celui qui fait le briefing de polir une argumentation fournissant un point de vue à la fois analytique et persuasif. Imaginez, dit la journaliste, des avocats présentant leurs arguments à la Cour Suprême avec des slides…

La conclusion du papier du New York Times est terrible. Les officiers, explique Elizabeth Bumiller, disent que PowerPoint est parfaitement adapté quand le but du briefing est de ne pas donner d’information, comme dans le cas des réunions qui sont organisées pour les journalistes. Ces réunions durent 25 min, avec 5 min à la fin pour les questions de ceux qui ne se sont pas endormis entre temps. Ces présentations PowerPoint sont connues pour leur aptitude à, selon les mots d’un interviewé, “hypnotiser les poules”.

Cette charge contre PowerPoint n’est pas nouvelle. Milad Doueihi me rappelait les articles et le livre de Edward Tufte qui, il y a presque une dizaine d’années, dénonçait déjà le réductionnisme de la pensée par PowerPoint. L’intérêt de cet article est de le mettre en scène dans un milieu moins visible que le management par exemple (voir l’article récent d’InternetActu sur ce sujet), celui de l’armée. Et de le mettre en scène dans un milieu où les conséquences d’une pensée simplifiée sont autrement plus inquiétantes.

Alors bien sûr, PowerPoint est moins la cause que la conséquence d’une vision schématique et simplifiée, mais l’article d’Elisabeth Bumiller nous rappelle à quel point les formes d’expression de la pensée conditionnent la pensée même. Une pensée PowerPoint n’est sans doute pas ce à quoi on puisse rêver de mieux. Mais on peut se poser la question avec d’autres formes de pensée qui sont actuellement produites par les réseaux. Et à la cartographie en particulier. Le Web permet de cartographier : cartographier les avions en train de voler, cartographier les flux, cartographier les controverses, cartographier les concepts. Tout le monde cartographie tout. C’est beau, c’est assez exaltant. Mais il serait intéressant de réfléchir à ce que produit une pensée qui spatialise à ce point.

Xavier de la Porte

L’émission du 30 avril 2010 était consacrée au sujet de la guerre avec les nouvelles technologies, avec Jean-Pierre Mauny, directeur adjoint de l’Institut des relations internationales et stratégiques et Denis Sieffert, directeur de la rédaction de Politis. Une émission à réécouter en différé ou en podcast sur le site de Place de la Toile.

I hope that kid wanted to be an astronaut or pilot when he grew up.

my uncle trying to out-throw his baby to his brothers babies

Submitted by: dunno source via Fail Uploader

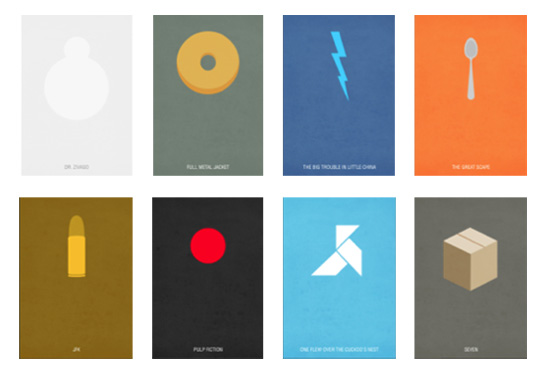

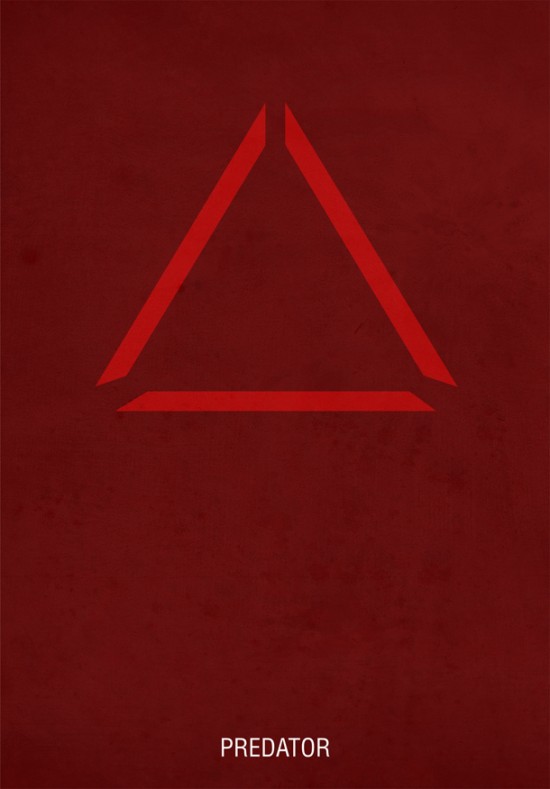

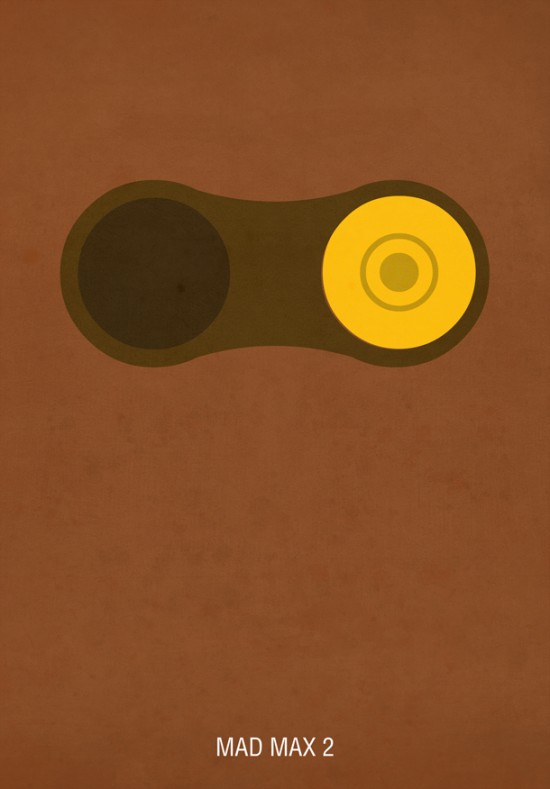

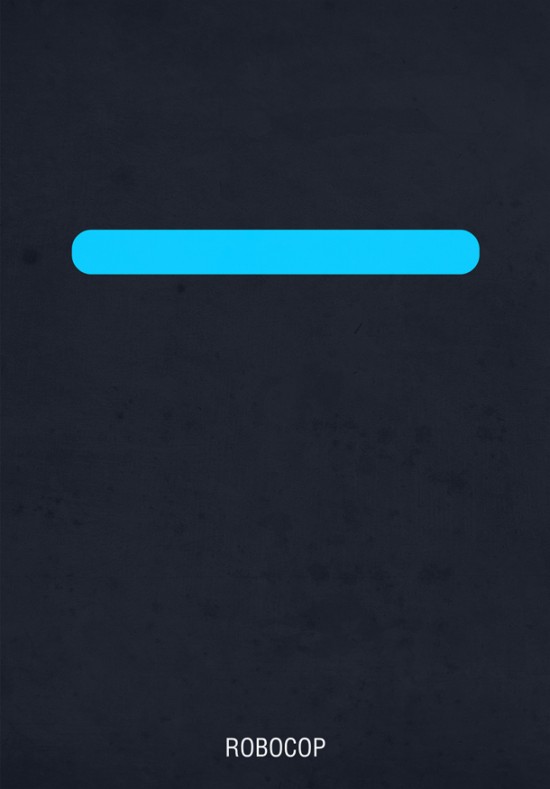

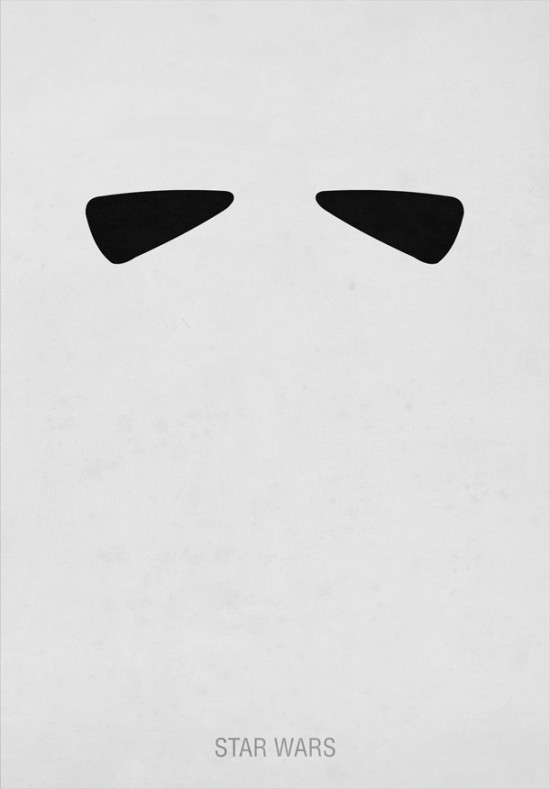

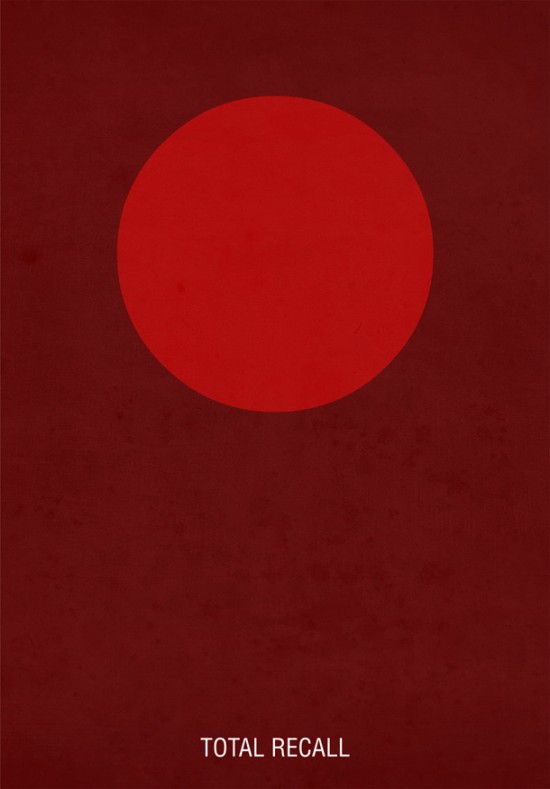

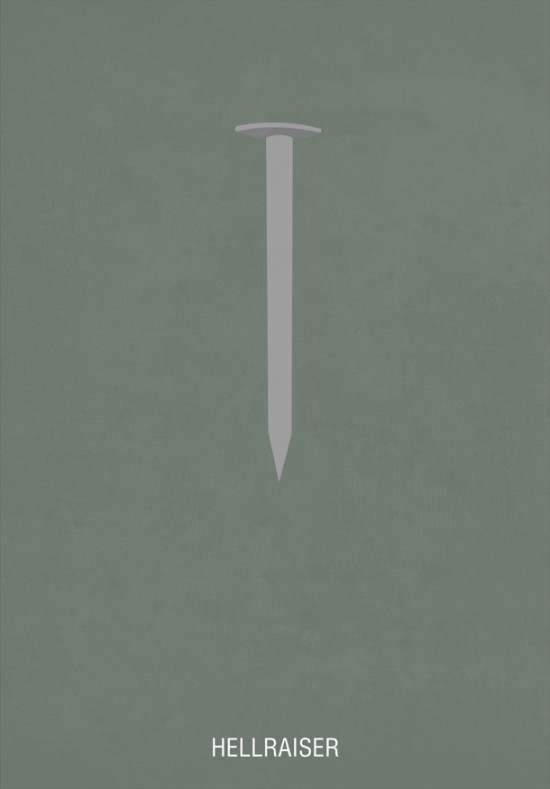

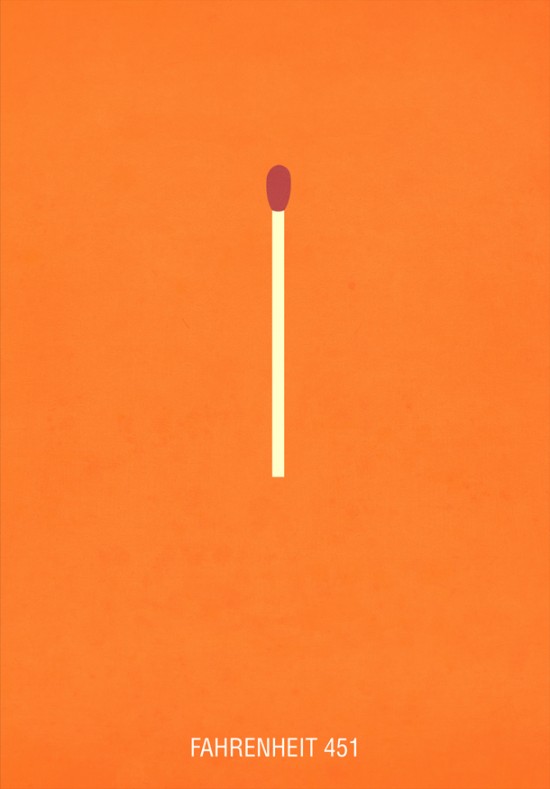

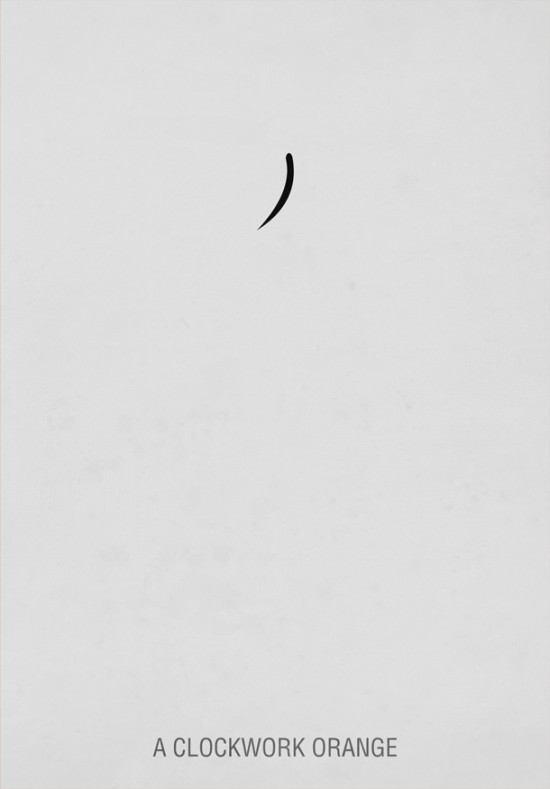

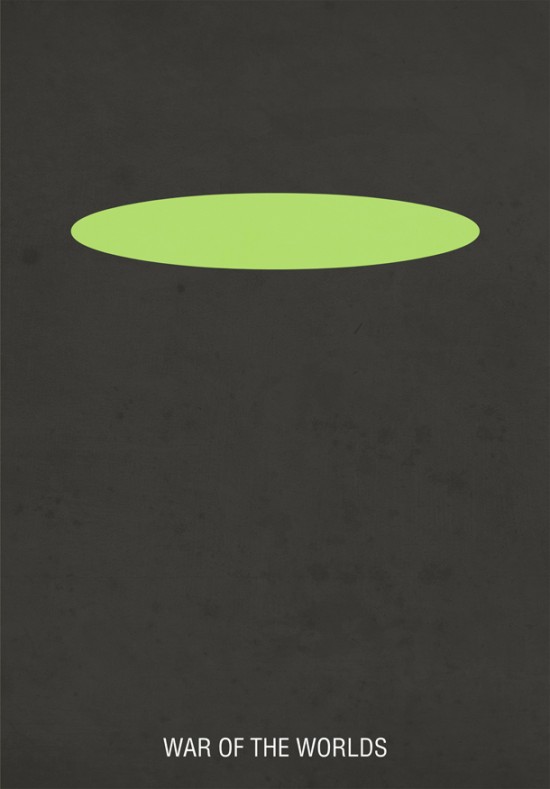

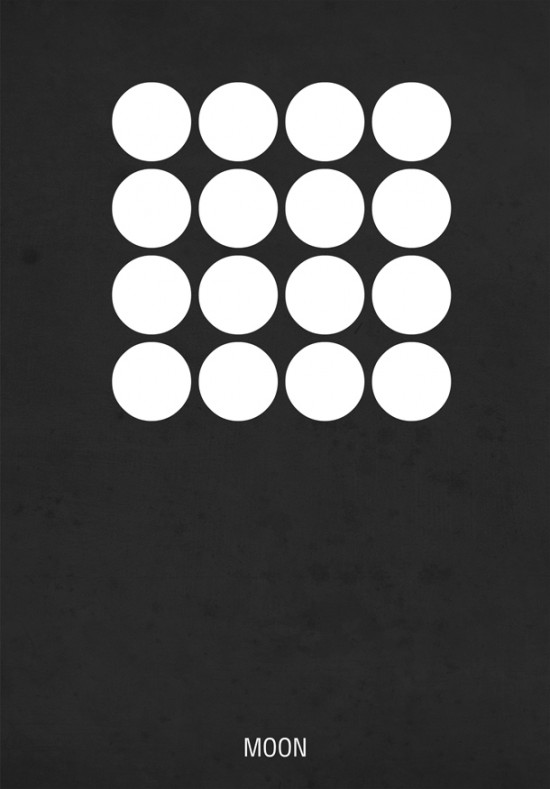

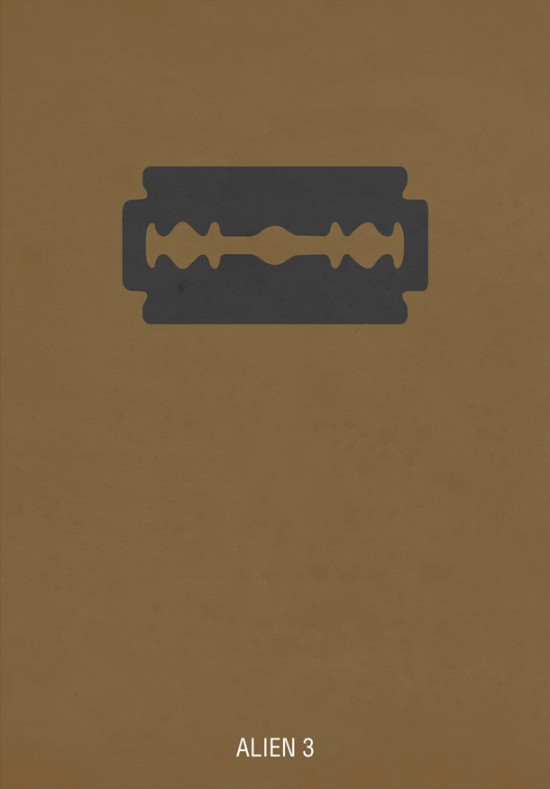

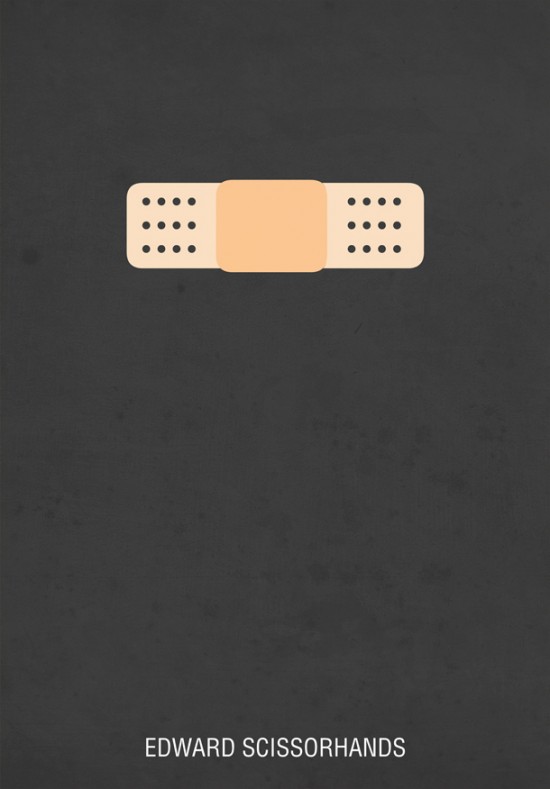

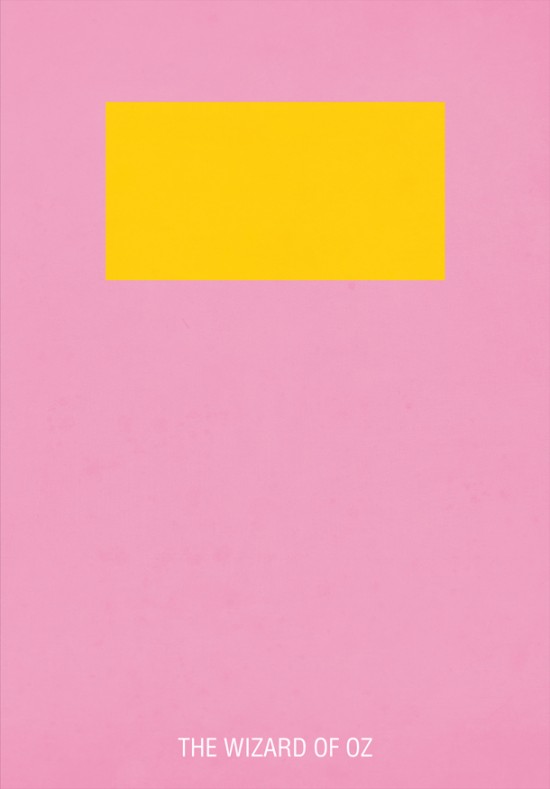

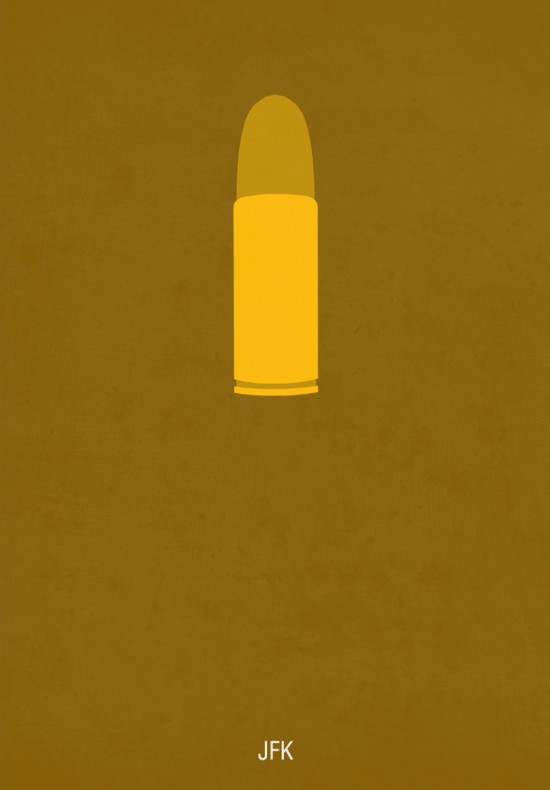

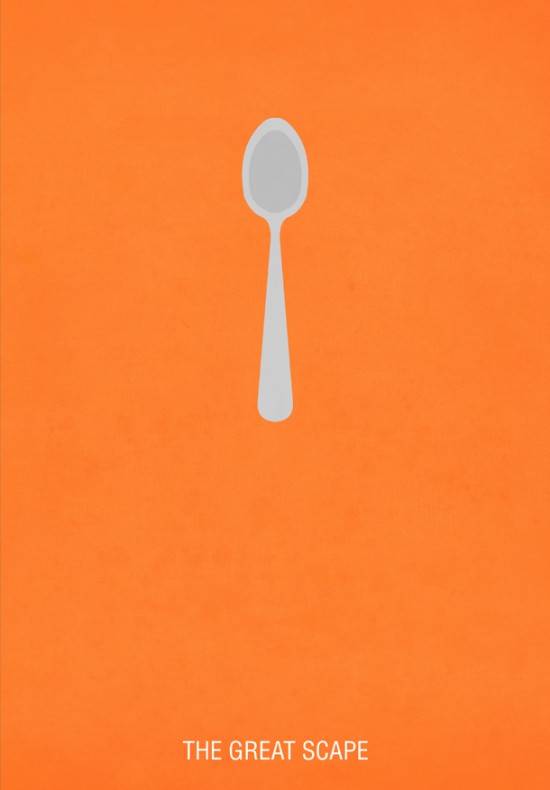

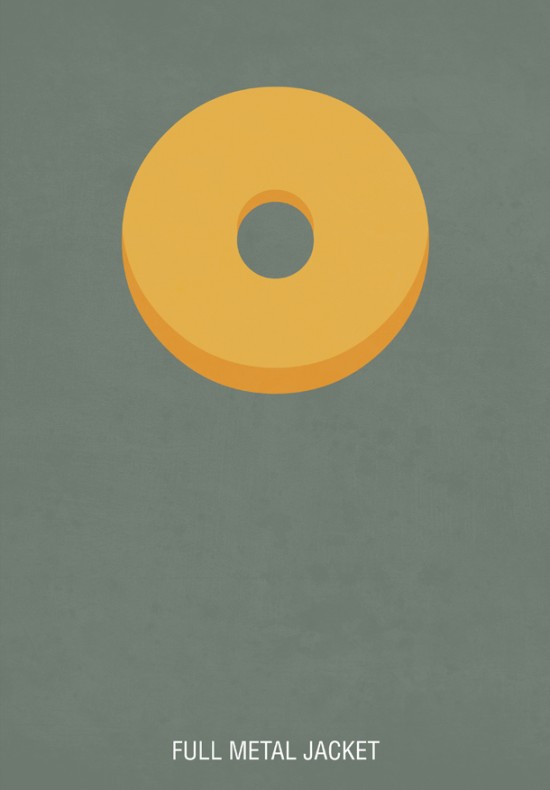

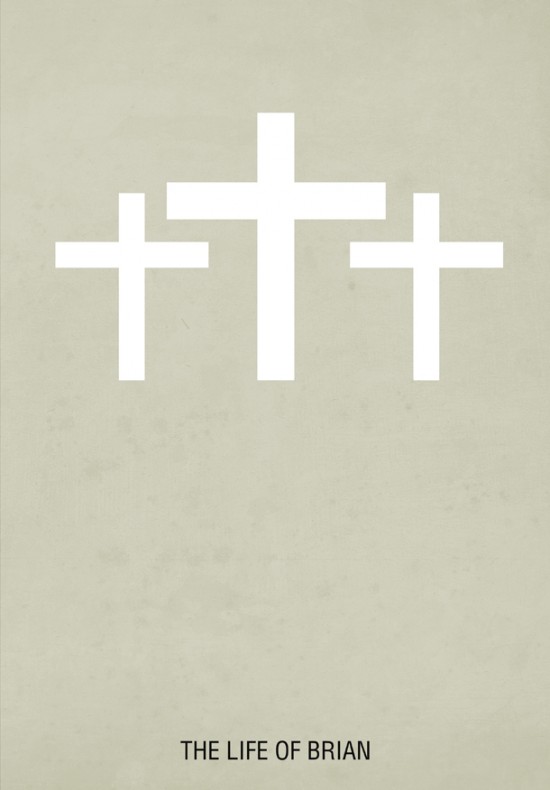

Dans la continuité du projet Posters Series of Tv Shows, voici ces nouveaux posters minimalistes représentant plus de 50 films par des symboles simples et colorés. Un excellent exemple et travail du graphiste Hexagonall, à découvrir dans la suite de l’article.

Pour aller plus loin : Portfolio Hexagonall

Previously on Fubiz

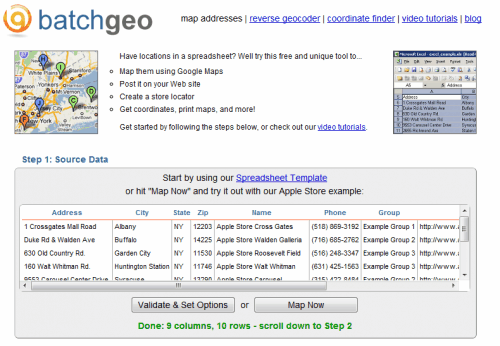

Batchgeo is a free online service that maps spreadsheet locations to Google Maps. This can be useful for several purposes including creating a store locator, creating a map, calculating distances, house or apartment buying, finding the best route to visit several locations and more.

All that needs to be done to map the locations is to paste the spreadsheet information into the form on the Batchgeo website. The online service will automatically use the first row as identifiers which means that users need to make sure that it contains those. Identifiers such as zip, address or city need to be linked to the right columns in case the automatic detection does not do that correctly.

Batchgeo creates a Google Map with the location of the spreadsheet displayed on the map. It is then possible to save, print and share the map that has been created, download Google Earth KML data or download the geocoding results again.

All Google Maps view modes are available (map, satellite, hybrid and terrain).

There does not seem to be an option to directly embed the mapped information on a website, only to create a static url on the batchgeo website. The blog mentioned a button to create the embed code but the button is nowhere to be found on the site.

Batchgeo can be a handy program, especially for users who need to create a map from location information stored in a spreadsheet.

© Martin for gHacks technology news, 2010. | Permalink | Add to del.icio.us, digg, facebook, reddit, twitter

Post tags: batchgeo, google maps, spreadsheet

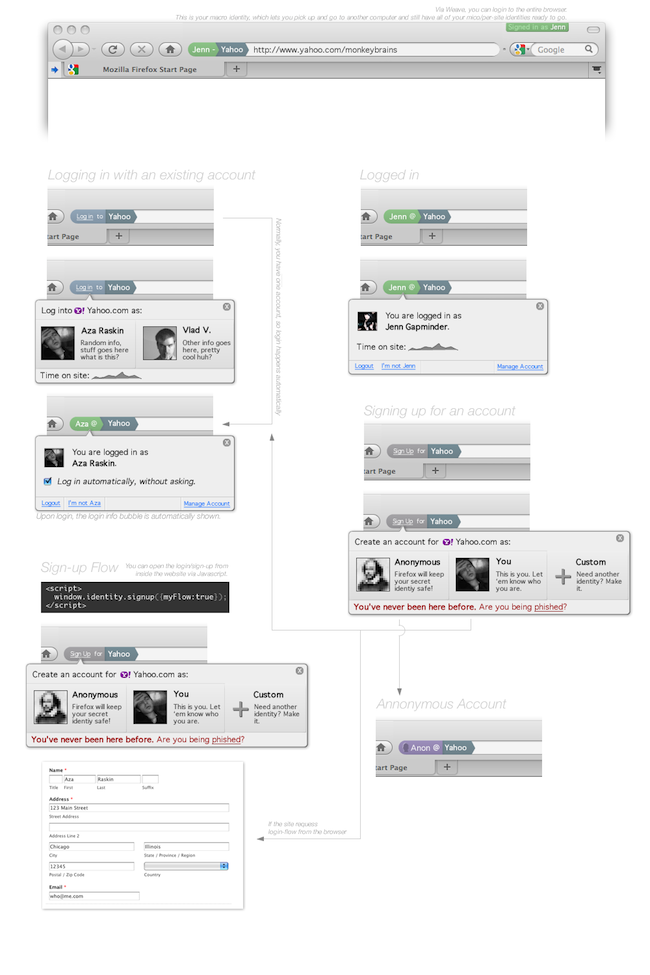

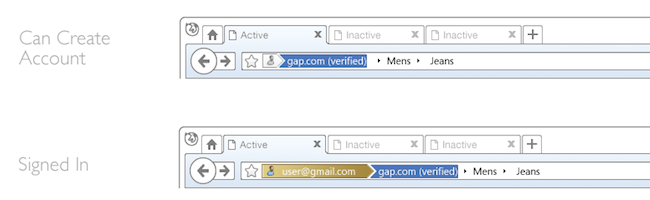

Mozilla a entamé une importante réflexion sur les concepts d’identité sur le net. En effet, actuellement, notre identité numérique est détenue par une ou plusieurs sociétés (Yahoo!, Facebook, Twitter, Google…etc) qui s’autorisent à la mettre à disposition d’autres sociétés via des protocoles plus ou moins ouverts comme XAuth ou OAuth …etc.

Pas vraiment très cool car nous ne sommes plus les propriétaires directs de notre identité. Alors comment faire en sorte d’être reconnu / authentifié sur le net sans pour autant laisser la main à ces sociétés qui ne se gênent pas pour revendre nos informations personnelles à d’autres ?

Mozilla propose tout simplement un standard dont le navigateur internet serait l’élément principal.

Notre identité sera ainsi logée dans la barre d’URL du browser. Elle sera unique et reconnue par les sites web qui le désirent (genre Yahoo!, Amazon…etc), vous permettant d’être loggué d’un simple clic (sans devoir remplir sans cesse des formulaires d’inscription à rallonge).

Bref, on utilise des concepts connus de SSO et d’annuaire mais on garde la propriété de tout cela, bien au chaud dans notre navigateur et basta les Facebook and co… J’ai hâte de voir ce que ça va donner, mais je pense que c’est un souffle d’air indispensable à donner à nos identités personnelles.

Je vous invite d’ailleurs à lire à ce sujet la réfléxion de Aza Raskin.

[Source]

J’ai lu cette nuit une info en provenance de l’INRIA qui a développé un outil baptisé BlueBear, encore à l’état de PoC (Proof of Concept) mais qui va remettre de l’eau au moulin des Hadopistes acharnés (et des anti hadopiste).

En effet, suite à la découverte de failles dans le protocole de Bittorrent, Stevens Le Blond, Pere Manils et Arnaud Legout (ainsi que d’autres chercheurs) ont réussi à mettre au point une technique qui leur permet :

- D’identifier les fournisseurs de contenus. Non pas les simple seeders, mais carrément le patient 0 qui est à l’origine de la mise à disposition d’un fichier sur le réseau p2p.

- D’identifier tous les pairs (peer 2 peer) qui se mettent en relation afin d’échanger des fichiers et ainsi établir une cartographie de qui télécharge quoi chez qui.

- D’identifier les petits malins qui se cachent derrière le réseau Tor pour utiliser Bittorrent

Ah ouais, rien que ça ! J’ai donc pris la peine de contacter les gens de l’INRIA qui en plus d’être très sympathiques, ont bien voulu répondre à mes questions…

1- Tout d’abord pour trouver ce seeder 0, Bluebear utilise 2 techniques… Tout d’abord il récupère toutes les minutes la liste des nouveaux fichiers torrents sur les sites de partage de référence (genre The Pirate Bay), puis il se connecte immédiatement au fichier torrent. A partir de là, vu qu’il est dans les premiers leechers, il y a de forte chance qu’il se connecte directement au seeder initial, pouvant ainsi facilement relever son adresse IP.

Si cela n’est pas possible car le torrent tourne déjà depuis un moment et qu’il y a beaucoup de seeders (par popularité ou parce qu’un torrent privé est devenu public), Bluebear emploie une seconde méthode.

Celle-ci consiste à se connecter aux sites web qui regroupent les torrents uploadés par un même utilisateur (site genre Eztv avec login/pass pour les seeders). Bluebear récupère alors tous les torrents propres à cet utilisateur et ressort l’adresse IP qui est la plus souvent présente lors de la récupération de ces fichiers (et qui, bien sûr, n’est pas présente dans les autres torrents n’appartenant pas à ce user). Ils peuvent ainsi en déduire que c’est l’IP du seeder original. Arnaud m’a aussi expliqué que dans les cas où les sites n’identifiaient pas leurs utilisateurs par un login, il restait quand même possible de recouper certaines infos (type de contenu, nom du fichier, encodage, date de publication, nom de la team…etc) afin de remonter à la seed initiale.

Evidement, dans certaines communautés, comme Eztv, les utilisateurs sont encouragés à distribuer d’abord le fichier dans communauté assez réduite de partageurs de confiance, avant de sortir le torrent au grand public. Bluebear est capable de « reconnaitre » cette communauté sans toutefois savoir qui est vraiment la partageur 0. Ça reste quand même génant…

Tout cela est très malin, il suffisait d’y penser (et de le faire bien sûr) mais ça reste un travail d’enquête qui permet de porter de gros soupçons sur un releaser sans avoir forcement la certitude absolue qu’il est bien le premier à partager ce fichier. Mais est ce que cela est une preuve suffisante pour l’Hadopi ? Vu leurs méthodes de travail jusqu’à maintenant, je dirai que oui…

(La vous êtes déjà tout bleu…attendez c’est pas fini)

2- Pour ce qui est de l’identification de tous les échanges (toutes les poignées de main) qui transitent sur un tracker, BlueBear utilise les requêtes scrapes des trackers afin d’obtenir tous les infohash. Ensuite, il parcourt chacun de ces infohash (qui correspondent à des fichiers torrent) avec un client bittorrent de leur cru, afin d’obtenir les adresses IP des personnes qui sont en train de récupérer ce torrent. Ainsi, ils arrivent a retrouver 90% des pairs effectuées pour l’échange de ce torrent. Dès qu’ils ont ces pairs, ils ne leur reste plus qu’à faire correspondre l’infohash avec le fichier torrent qui va bien, simplement en allant les récupérer sur des sites web genre The Pirate Bay.

databGrâce à cette technique, Bluebear est capable de récupérer 5 à 10 millions d’adresses IP s’échangeant environ 2 millions de .torrents en (tenez vous bien), 30 minutes avec un simple PC. C’est donc hyper rapide. Concrêtement, grâce à cette faille, ils peuvent dire que telle IP a échangé tel fichier avec telle autre IP sur le tracker X à telle heure. C’est fiable et sans bavure.

(La vous êtes déjà tout vert…attendez c’est pas fini)

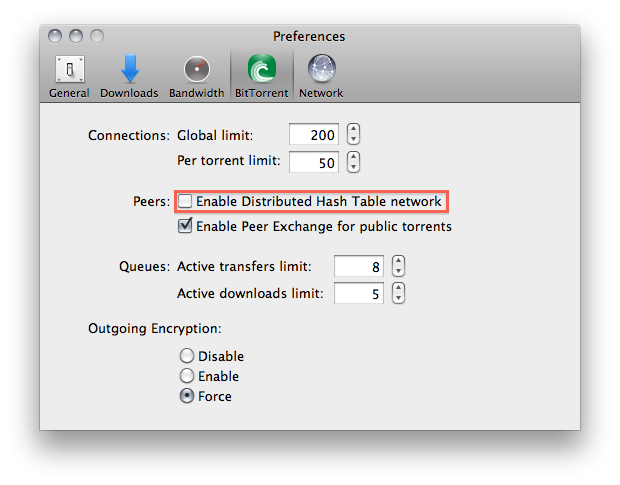

3- J’ai ensuite voulu mieux comprendre cette histoire de réseau TOR. BlueBear est capable de trouver la véritable adresse IP d’un ordinateur connecté à un tracker via TOR. Comment ? Et bien il faut savoir que la techno DHT qui permet de mettre en relation les pairs sur bittorrent utilise le protocole UDP. Et malheureusement pour les pirates, UDP n’est pas un protocole relayé par TOR. Donc chaque client qui se connecte sur un tracker en DHT, utilise sa véritable IP. Ensuite Bluebear n’a qu’a observer simplement un noeud de sortie TOR (exit node), relever le n° du port utilisé (qui est le plus souvent choisi aléatoirement par le client bittorrent), et ensuite aller consulter la DHT (Distributed Hash Table) pour retrouver qui télécharge tel infohash depuis ce n° de port particulier. Et comme expliqué juste avant, à partir de la DHT, il est rapide d’obtenir la véritable IP du pair.

Ce que m’a confirmé aussi Arnaud, c’est que cette méthode est aussi applicable pour d’autres flux réseau, que ce soit du web ou de la VoIP. En effet, à partir du moment où vous utilisez Bittorrent + DHT via TOR (donc qu’on connait la correspondance entre votre véritable adresse IP et le noeud TOR), il est assez simple de retrouver aussi l’origine du trafic web ou VoIP que vous faites sortir par ce noeud TOR car il emprunte le même chemin que celui de Bittorrent.

Ça craint donc.

Il devient en effet relativement simple de savoir qui échange quoi, et quand. Evidement, ceci n’est possible que parce qu’il y a des failles dans le protocole bittorrent ou dans les trackers mais selon les chercheurs de l’INRIA, il y en a tellement que même si certaines sont corrigées, d’autres permettront toujours d’arriver au même résultat.

C’est la première fois que je vois une possibilité technique concrète et suffisamment évoluée pour permettre « d’attraper » les téléchargeurs sur Bittorrent. Je salue l’exploit technique de l’INRIA en tout cas même si c’est clairement flippant.

J’espère que la technologie Bluebear ne tombera pas aux mains de gens comme TMG car ça va vite devenir un carnage. En attendant, la seule solution pour se protéger efficacement contre l’exploitation de ces failles c’est :

- Si vous passez par TOR, de désactiver absolument l’utilisation de la DHT dans votre client bittorrent (ça fonctionne pour le moment mais les chercheurs de l’INRIA planchent déjà sur d’autres failles n’exploitant pas la DHT)

- Utiliser un VPN de confiance (du genre qui ne met pas ses logs à disposition de la justice… Mais y’en a t-il vraiment ???)

Encore merci à Arnaud Legout d’avoir partagé sa science du réseau Bittorrent avec nous tous. Vous pouvez oublier le suicide au Seedfuck et commencer à prier bande de vilains tipiak ![]() )) (ou alors passer à des moyens de téléchargement plus sûrs)

)) (ou alors passer à des moyens de téléchargement plus sûrs)

Si le sujet vous intéresse, vous trouverez ici un PDF en anglais qui explique tout cela plus en détail ainsi qu’une présentation PDF de Stevens Leblond.

Cette série “Family Stuff” est le fruit d’une collaboration entre les deux photographes Huang Qingjun et Ma Hongjie. Ces artistes ont voyagé il y a quelques années à travers leur pays afin d’immortaliser des familles chinoises présentant l’ensemble de leurs affaires domestiques.