Liste de partage de Grorico

Liste de partage de Grorico

Tous les objets faits par l'homme se déplacent selon les lois de la mécanique classique, jusqu'en en mars, où un groupe de chercheurs a mis au point un appareil qui bouge d'une manière qui ne peut être décrite que par la mécanique quantique, c'est-à-dire l'ensemble de règles qui gouvernent le comportement des objets minuscules comme les molécules, les atomes et les particules subatomiques.

Tous les objets faits par l'homme se déplacent selon les lois de la mécanique classique, jusqu'en en mars, où un groupe de chercheurs a mis au point un appareil qui bouge d'une manière qui ne peut être décrite que par la mécanique quantique, c'est-à-dire l'ensemble de règles qui gouvernent le comportement des objets minuscules comme les molécules, les atomes et les particules subatomiques.

Reconnaissant la percée conceptuelle, l'inventivité et les nombreuses applications potentielles de ces expériences, la Revue Science désigne la découverte comme l'avancée scientifique la plus significative de l'année 2010.[BRK1]

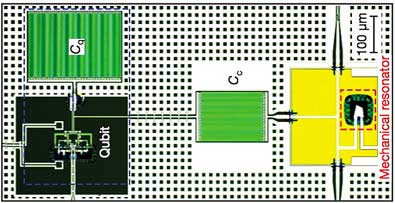

Les physiciens Andrew Cleland et John Martinis de l'Université de Californie à Santa Barbara et leurs collègues ont mis au point cet appareil, une minuscule palette métallique de semi-conducteur, visible à l'œil nu qu'ils ont contraint à se déplacer dans un sillon quantique. Ils ont d'abord refroidi la palette jusqu'à ce qu'elle atteigne son « état fondamental » ou le plus bas état d'énergie permis par les lois de la mécanique quantique, objectif de longue date des physiciens. Puis ils ont élevé l'énergie de l'appareil d'un seul quantum pour produire un mouvement de pure mécanique quantique. Ils ont même réussi à mettre l'appareil dans deux états à la fois de sorte qu'il vibrait un peu et beaucoup en même temps, phénomène bizarre uniquement permis par les curieuses lois de la mécanique quantique.

La revue Science et son éditeur, l'AAAS, la société scientifique à but non lucratif, ont reconnu dans cette première machine quantique la Percée scientifique de l'année 2010.

« La Percée de l'année correspond à la première démonstration par des scientifiques d'un effet quantique sur le mouvement d'un objet fait par l'homme » indique Adrian Cho, rédacteur d'actualités à Science. « C'est très bien du point de vue conceptuel car cela engage la mécanique quantique dans un domaine entièrement nouveau. D'un point de vue pratique, cela ouvre toute une gamme de possibilités allant de la possibilité de nouvelles expériences qui introduiront un contrôle quantique sur la lumière, le courant électrique et le mouvement, à peut-être un jour l'explication des liens de la mécanique quantique et de notre sens de la réalité. »

La machine quantique prouve que les principes de la mécanique quantique peuvent s'appliquer tout autant au mouvement des objets macroscopiques qu'aux atomes et aux particules subatomiques. Elle est un premier pas vers la maîtrise complète des vibrations d'un objet au niveau quantique. Un tel contrôle sur un dispositif artificiel devrait permettre aux scientifiques de manipuler de minuscules déplacements comme ils savent déjà le faire pour des courants électriques ou des particules de lumière. Cette capacité pourrait à son tour mener à de nouveaux appareils contrôlant les états quantiques de la lumière, à des détecteurs de force ultrasensibles, et aboutir à des recherches sur les liaisons en mécanique quantique et sur notre sens de la réalité. Ce dernier but pourrait être atteint en essayant de placer un objet macroscopique dans un état où il se trouve littéralement à deux endroits à la fois, une expérience qui pourrait révéler pourquoi quelque chose d'aussi gros qu'un être humain ne peut être à deux endroits à la fois.

« Figurez-vous que les physiciens n'ont pas encore réussi à obtenir l'existence à deux endroits différents d'un objet minuscule comme celui-là » précise Cho. « Mais maintenant qu'ils ont atteint l'état le plus simple du mouvement quantique, cela semble beaucoup plus à leur portée, et la question qui se pose maintenant est plutôt « quand » que « si » ».[BRK2]

Avant-propos : Par Mathieu aka le Publigeekaire, rédacteur invité. Publicitaire et Geek, il est le rédacteur du blog Publigeekaire et peut être également retrouvé sur Twitter.

Ceux qui ont franchi le pas du Blog Emploi le savent bien : aujourd'hui, le marché du travail est tel qu'il peut être décisif de disposer d'un espace où l'on soigne son e-réputation et où l'on développe son réseau. Dans le respect de ces deux objectifs, certains vont encore plus loin en utilisant leurs compétences techniques (et leurs amis) et en surfant sur une technologie dont beaucoup d'entre-vous ont entendu parler : la réalité augmentée.

Le premier qui a fait parler de lui : James Alliban

James Alliban est un développeur anglais qui a commandé un jour des cartes Moo (très prisées chez les adeptes des Médias Sociaux). Attristé d'avoir une place limitée et ayant néanmoins l'envie de s'exprimer, il a décidé de créer un premier projet de carte de visite utilisant la réalité augmentée. Il a donc rajouté un marqueur, et a développé une version virtuelle de lui-même se présentant à quiconque se rendrait sur son site en présentant sa carte. Ainsi, même si vous ne vous souvenez plus de qui vous a donné la carte ou si la discussion fut courte, vous avez la possibilité d'en savoir plus grâce au double virtuel de celui que vous avez rencontré. Est-ce que ça marche ? En tous cas, son article présente des centaines de liens entrants, et sa vidéo a été vue plus de 350 000 fois.

Le site dédié

Le marqueur de test

Ceux qui surfent sur la vague

Après ce carton, certains ont senti le bon filon et se sont jetés dans la brèche (surtout que la démo de James Alliban était sympathique mais pouvait être graphiquement améliorée).

- La version "Avatar mignon" de Burton Posey

Le site dédié

Le marqueur de test

- La version Twitter Addict de Toxin Labs

La société Toxin Labs vous propose d'imprimer vos cartes et permet d'afficher votre statut Twitter. Sans intérêt réel mais terriblement dans l'air du temps.

- La version made in France

Le site Visualcard.me a été développé par un français et il vous permet de créer facilement (et basiquement) votre propre carte en réalité augmentée (montrant notamment vos comptes Twitter, Skype, mail).

Les sociétés qui mettent les moyens

Étonnamment, la quasi intégralité des exemples précédents ont été développés par des passionnés ou des structures très courtes. Mais les sociétés mieux installées s'y mettent, comme Genuine Interactive qui a créé il y a peu des cartes en réalité augmentée pour ses équipes. Appelées "the butterfly effect cards”, elles présentent déjà une avancée graphique intéressante.

Le site dédié

Le marqueur de test

Conclusion

La réalité augmentée est en train d'envahir tous les domaines, et nombreux sont ceux qui se demandent encore quel est son intérêt réel. Je leur répondrai que cette technologie est encore récente et que de nombreux progrès sont à réaliser.... Néanmoins, l'évolution est très rapide, les projets sont de plus en plus convaincants, ce qui me laisse à penser que la réalité augmentée deviendra omniprésente d'ici à 2 ou 3 ans. En fait, la prochaine avancée majeure (et l'exemple des cartes de visites le prouve) sera de pouvoir utiliser tout ça via un téléphone mobile équipé d'une caméra et d'un logiciel commun à toutes les applications de réalité augmentée. Cette dernière vidéo de la société TAT est d'ailleurs une illustration parfaite de la voie qui est à prendre. En attendant, n'hésitez pas à expérimenter et à faire partie des précurseurs !

Le blog Publigeekaire

Et si l’on croisait tout ou partie des fichiers administratifs français ? Le projet, sobrement intitulé SAFARI, initié en 1973 par le ministère de l’Intérieur, fut révélé en 1974 par un article du Monde. Le scandale déboucha, en 1978, sur l’adoption de la loi informatique et libertés.

Alors que, la semaine passée, les médias n’en avaient que pour la LOPPSI 2, le Sénat adoptait discrètement un projet de loi qui veut consacrer un “principe général d’échanges d’informations entre administrations“. D’aucuns y voient une résurgence de ce projet SAFARI de “chasse aux Français” (et aux autres, aussi).

En décembre 1973, des plombiers de la DST étaient surpris en train d’installer des micros au Canard Enchaîné. Cette Watergaffe valu à Raymond Marcellin, alors ministère de l’Intérieur, d’être remplacé par Jacques Chirac, à qui il laissa un véritable cadeau empoisonné.

Surnommé “Raymond la matraque“, Raymond Marcellin avait eu, dixit la fiche que lui consacre l’Assemblée nationale, un “parcours complexe de “vichysto-résistant” selon la définition désormais d’usage“.

Du temps de Vichy, il avait en effet été chargé de “diffuser les idées sociales de la Révolution nationale par l’illustration de la doctrine corporative du Maréchal“, et décoré de la Francisque, avant d’entrer dans la résistance. Devenu gaulliste, il fut nommé ministre de l’intérieur suite aux évènements de mai 68. Ses circulaires, durcissant la politique d’immigration française, furent également à l’origine des premières manifestations d’étrangers en situation irrégulière.

Chapitre 2 : Impacts et limites 1/2

Chapitre 2 : Impacts et limites 1/2écrit par Arnaud GARRIGUES et Florent COTTEY

Après avoir décrit dans un article précédent le fonctionnement et les composantes du nouveau système de gestion des identités proposé par le cyberczar américain, nous nous proposons aujourd'hui d'établir les impacts pour les usagers et les limites de cette nouvelle approche.

1) Quels impacts pour les utilisateurs ?

Incontestablement, cet ensemble de solutions propose une amélioration de la gestion de l'identité en recentrant celle-ci autour de l'utilisateur : il est conscient et acteur de son identité sur Internet.1.1) Une meilleure protection de l'identité...

Pour le moment, le document semble supposer une forme d'adhésion de l'utilisateur, ce qui laisse penser que celui-ci devra décider d'entrer dans le système.

Les utilisateurs pourront ainsi facilement s'authentifier sur une multitude de site sans avoir à s'inscrire à chaque fois. Cela pourrait même devenir transparent pour eux et même à leur insu...

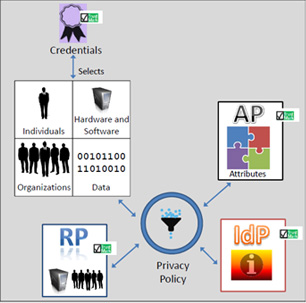

Prenons l'exemple d'une épouse qui doit utiliser Internet pour consulter les résultats médicaux de son conjoint.. L'hôpital et la législation en vigueur exigent un contrôle de l'identité plus poussé ce qui suppose l'utilisation de techniques comme l'authentification forte (avec PKI, certificat sur USB...).

Ce mode d'échange sécurisé depend notamment de la politique de sécurité et de confidentialité déclarée par l'hôpital auprès des RP (Relaying Party) et adoptée par les différentes parties prenantes.

Cependant, l'autorisation qui lui est faite dépend d'une action volontaire de son conjoint. Fort de son identité contrôlée par les IdP, ce dernier a pu autoriser, au sein de son AP (Attributes Provider), son épouse à accèder à ces données.

Cette dernière, pouvant prouver son identité grâce à l'IdP, peut initier une transaction sécurisée avec l'hôpital qui contrôlera sa légitimité à accèder aux résultats médicaux en quesion.

Dans ce dernier cas, nous retrouvons les 3 objectifs recherchés :

- le besoin d'information de l'hôpital et de l'épouse : celui de légitimer un transfert d'information, celui d'accéder à une information

- la protection des données personnelles : restreindre les accès aux informations personnelles au stricte nécessaire ou en recueillant l'autorisation explicite du possesseur.

- Sécuriser la transaction de bout en bout en fonction des besoins : utilisation de certificat, de PKI..

Comme nous le faisions remarquer, ce système tend à simplifier les transactions tout en maximisant la sécurité.1.2) ...au prix d'une perte de l'anonymat ?

On pourrait alors facilement penser que l'authentification deviendrait totalement transparente pour les utilisateurs et qu'elle devienne systématique.

Nous pouvons alors émettre des craintes à propos de l'anonymat des utilisateurs. Si l'utilisateur est authentifié dès le démarrage de son ordinateur et en permanence, comment pourra-t-il être sûr qu'il est bien anonyme sur Internet ?

Comment pourra-t-il s'assurer que telle recherche sur le net, qu'il souhaite garder discrète, ne soit pas enregistrée ?

Comment s'assurer que telle transaction ou tel achat n'ait pas été enregistré et centralisé ?

Dans l'écosystème que nous décrivons, il devient alors de plus en plus difficile d'avoir une quelconque activité sur Internet puisque l'ensemble des organisations est fortement incitée à entrer dans ce système pour continuer leurs activités.

2) Description de l'écosystème

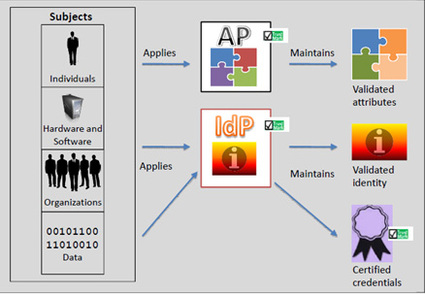

Cet écosystème comprend 4 composantes essentielles :

- IdP : Identity Provider

- AP : Attribute Provider

- RP : Relaying Party

- Un ensemble de protocoles d'échanges sécurisés.

C'est la combinaison de ces 3 acteurs échangeant à l'aide d'outils sécurités qui permet de garantir l'équilibre des besoins décrits ci-dessus : Répondre aux besoins, stricte limitation de l'utilisation des données personnelles, sécurisation des échanges

Les IDP (Identity Provider) sont responsables de l'enrôlement des utilisateurs, ce sont eux qui vérifient leur identité lors de la création des comptes utilisateurs. Leur rôle est double

- Assurer l'enregistrement des utilisateurs et en confirmer la légitimité : prouver que M_MICHU est bel et bien Mme MICHU.

- Confirmer, lors des échanges, l'identité de la personne qui émet ou répond à une requête.

Les AP ont ainsi un rôle très important de conservation de certaines données personnelles qui seront nécessaires pour certains échanges. Leur rôle est double :

- Conserver, de façon sécurisée, les données personnelles enregistrées par les utilisateurs, grâce aux preuves d'identité fournies par les IDP

- Envoyer, sous format sécurisé, lorsque la requête est légitime, les informations nécessaires.

Les RP (Relaying Party) sont les partenaires chargés de s'assurer de la légitimité des requêtes. Ils n'obtiendront que les informations nécessaires sur les utilisateurs afin de réaliser leur mission. Ils doivent respecter un certain nombre de règles pour avoir leur certificat de conformité.

C'est ainsi qu'en fonction d'une politique établie par les divers acteurs impliqués, les RP seront aptes à fournir à l'organisation, les informations nécessaires à la transaction tout en protégeant les autres données personnelles limitant de fait les abus.

Ex. : le RP pourra fournir à un hôpital le groupe sanguin de la personne, car il se sera assuré:

- de l'identité de la personne => IDP

- de la légitimité de la transaction

- en obtenant les informations souhaitées => AP

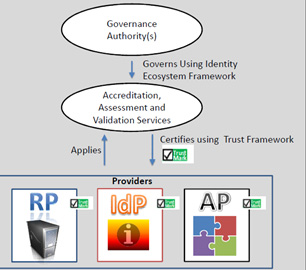

Et comme dans tout processus réglementé, il faut des auditeurs et des certificateurs pour contrôler que tout le monde suit la règle du jeu et ne demande pas d'information dont il n'a pas le besoin d'en connaître.

Et comme dans tout processus réglementé, il faut des auditeurs et des certificateurs pour contrôler que tout le monde suit la règle du jeu et ne demande pas d'information dont il n'a pas le besoin d'en connaître.Paris, 21 décembre 2010 -- L'Assemblée nationale a adopté en deuxième lecture le projet de loi LOPPSI, dont l'article 4 met en place le filtrage administratif d'Internet via le cheval de Troie de la protection de l'enfance. Un tel dispositif extra-judiciaire, qui permettra à terme de généraliser la censure des contenus sur Internet, expose à de dangereuses dérives, tout en laissant prospérer les pédophiles et la pédopornographie.

(CC) BySa La Quadrature du Net

Le filtrage donne l'illusion que l'État s'attaque à la pédopornographie en ligne alors que le blocage de sites n'empêchera en rien les criminels qui se livrent à la production et à la distribution de ces contenus de prospérer1. Il s'agit en réalité d'un faux prétexte visant à légitimer le filtrage administratif d'Internet, et à déployer une infrastructure technique de censure.

« Sous réserve de son adoption conforme – qui semble acquise – lors de la deuxième lecture au sénat, le parlement va donc permettre au gouvernement de filtrer le Net sans décision préalable de l'autorité judiciaire. Sans moyen pour les citoyens de contrôler la manière dont les sites seront censurés ou de s'opposer aux décisions, le gouvernement a carte blanche pour faire lui-même la police sur le Net au mépris des droits fondamentaux », déclare Jérémie Zimmermann, porte-parole de La Quadrature du Net.

« Le risque est grand que ce filtrage extra-judiciaire du Net, qui remet en cause la séparation des pouvoirs, soit étendu à d'autres domaines.2 La porte est ainsi ouverte à de graves violations de la liberté d'expression et de communication, notamment dans le cas d'inévitables censures collatérales3. Il faut désormais que les députés opposés au filtrage administratif du Net saisissent le Conseil constitutionnel afin que l'article 4 soit censuré », conclut Zimmermann.

Les citoyens doivent également se tenir prêts à contrer au niveau européen une tentative d'instrumentalisation de la protection de l'enfance pour justifier le contrôle d'Internet. Une directive, en cours d'examen au Parlement européen, risque en effet de généraliser à toute l'Union européenne le filtrage des sites à caractères pédopornographiques. Les projets extrêmes récemment dévoilés par le premier ministre britannique4 montrent le chemin que les censeurs du Net veulent emprunter.

- 1. Plutôt que d'instrumentaliser la protection de l'enfance pour faire accepter le filtrage, le gouvernement aurait pu faire le choix de renforcer ses efforts pour obtenir le retrait des contenus incriminés des serveurs qui les hébergent. Il aurait également pu tenter d'améliorer la coopération internationale dans ce domaine. Ces modes d'action sont d'ailleurs recommandés par l'association d'information et de prévention sur la pédophilie, l'Ange Bleu qui s'oppose à l'article 4: « LOPPSI : la protection de l'enfance, cheval de Troie du filtrage généralisé d'Internet ? »

- 2. Le président Sarkozy a déja promis le filtrage aux industries du divertissement: « Plus on pourra dépolluer automatiquement les réseaux et les serveurs de toutes les sources de piratage, moins il sera nécessaire de recourir à des mesures pesant sur les internautes. […] Il faut donc expérimenter sans délai les dispositifs de filtrage. » – Vœux au monde de la culture du Président de la République, 7 janvier 2010 : http://www.elysee.fr/download/?mode=press&filename=100107-discours-Voeux...

Éric Besson a également suggéré que WikiLeaks devrait être interdit en France, sans qu'aucune décision judiciaire n'ait pourtant condamné l'organisation: http://www.laquadrature.net/fr/wikileaks-et-la-censure-politique-dintern... - 3. Voir la note de La Quadrature du Net « Le filtrage d'Internet viole l'État de droit »

- 4. http://www.pcinpact.com/actu/news/60945-blocage-sites-pornos-xxx-angleterre.htm